1. GW中に襲来したVPNゼロデイの嵐

ゴールデンウィーク連休のあいだ、日本企業のネットワーク境界では深刻な攻撃が連続発生しました。

日本郵船(NYK)の船舶燃料調達システムへの不正アクセス、アルプスアルパインのVPNシステム突破、イビデンのウェブサイト改ざんなど、被害は重要インフラから大手製造業まで広範に及んでいます。

これらに先立ちIPA(情報処理推進機構)は「2026年度ゴールデンウィーク期間中の情報セキュリティ対策に関する注意喚起」を公開し、ネットワーク機器・ファイアウォールの脆弱性を悪用する「ネットワーク貫通型攻撃」の急増を強く警告していました。

連休明けの今日、ネットワークエンジニア(以下、NE)として真っ先にやるべきは、自社が運用するVPN/エッジアプライアンスのバージョン確認とパッチ適用状況の棚卸しです。

本記事では、2026年5月時点で表面化した主要4ベンダーのゼロデイ脆弱性6件を整理し、特に深刻なIvanti EPMMの攻撃手口を深掘りしたうえで、現場で打つべき対策を実務レベルでまとめます。

補足: VPNとは何か・なぜ狙われるか

VPN(Virtual Private Network)は、社外から社内ネットワークへ安全に接続するための仕組みです。リモートワーク環境では必須インフラと言えます。

その入口を担う専用機器が「VPNアプライアンス」で、Cisco・Fortinet・Ivanti・Palo Alto Networksといった大手ベンダーが提供しています。

これらの機器はインターネット側に常時公開され、かつ社内ネットワークへの入口を担うため、攻撃者にとって最も魅力的な標的になります。一台の侵害が組織全体への侵入につながるため、ゼロデイ脆弱性が見つかると一気に攻撃が殺到する構造があります。

2. 主要4ベンダーのゼロデイ脆弱性一覧

2026年5月初旬時点で、CISA KEV(既知悪用脆弱性カタログ)等に登録され、実際に悪用が観測されている主要VPN/エッジアプライアンスの脆弱性は以下の6件です。

| ベンダー | 製品 | CVE番号 | CVSS | 影響バージョン | 修正版 |

|---|---|---|---|---|---|

| Cisco | Secure Firewall Management Center (FMC) | CVE-2026-20131 | 10.0 | 構成依存 | パッチ提供済 |

| Cisco | Catalyst SD-WAN Controller | CVE-2026-20127 | 10.0 | 20.18.2.1未満等 | パッチ提供済 |

| Fortinet | FortiClient EMS | CVE-2026-35616 | 9.1 | 7.4.5〜7.4.6 | 7.4.7 |

| Fortinet | FortiOS(FortiCloud SSO有効時) | CVE-2026-24858 | 9.4 | 7.0.0〜7.6.5の広範 | パッチ提供済 |

| Ivanti | Endpoint Manager Mobile (EPMM) | CVE-2026-1281 / 1340 | 9.8 | 12.6.1.0以下等 | RPMパッチ提供済 |

| Palo Alto Networks | GlobalProtect (PAN-OS) | CVE-2026-0227 | 7.7 | PAN-OS 12.1〜11.1の特定版未満 | パッチ提供済 |

各ベンダー公式PSIRT(Product Security Incident Response Team)へのリンクは記事末尾の参考情報セクションにまとめています。

特筆すべきはCVSS 10.0が2件並んだ点です。Cisco FMCはJavaの安全でないデシリアライゼーションによる認証なしRCE、Cisco SD-WANはピアリング認証バイパス。いずれもFive Eyes(米英豪加NZ)の共同警告対象となりました。

GreyNoiseの「2026 State of the Edge Report」によれば、Palo Alto NetworksのGlobalProtectだけで1,670万セッションの攻撃トラフィックが観測されており、攻撃規模は他ベンダー合計を上回ります。

3. 主役解説: Ivanti EPMMの「Bash算術展開」攻撃

6件のなかで最も技術的に注目すべきは、Ivanti EPMM(Endpoint Manager Mobile)のCVE-2026-1281およびCVE-2026-1340です。

攻撃の手口: Bashの算術展開を悪用

これらの脆弱性は、EPMMの「社内アプリ配信」機能および「Androidファイル転送設定」における入力検証の不備を突くコマンドインジェクション(コマンド実行を許してしまう入力検証の不備、CWE-94)です。

注目すべきは、攻撃者がBashの算術展開(Arithmetic Expansion)機能を悪用するという、極めて巧妙な手法を用いている点です。具体的な攻撃リクエスト例は以下の通りです。

※以下のリクエスト例は、JPCERT/CCおよびベンダー公式の脅威インテリジェンスレポートですでに公開されている範囲の引用であり、防御策の検討を目的として掲載しています。ペイロード本体(<PAYLOAD>部分)は伏字としており、本記事の情報のみで攻撃を実行することはできません。実環境での検証・再現は、テスト用環境および書面による許可のある範囲に限定してください。

GET /mifs/c/appstore/fob/3/5/sha256:kid=1,st=<PAYLOAD>,et=1337133713,.h=gPath[sleep 5]/.ipaURI内のブラケットで囲まれたコマンド([sleep 5]部分)が、システムの入力検証をすり抜け、Java/Androidプロセスを動かす基盤OS上でSYSTEMまたはroot権限として実行されてしまいます。認証なしのリモートコード実行が成立する、最悪クラスの脆弱性です。

欧州政府機関で発生した実被害

このゼロデイ攻撃により、すでに国際的な政府機関の侵害が確認されています。オランダのデータ保護庁(AP)、司法評議会(Rvdr)、フィンランド政府機関(Valtori)などで、数万人規模の職員の業務データや認証情報が窃取される事案が発生しました。

JPCERT/CCが解析した「SPAWNCHIMERA」の脅威

ここからが日本のネットワークエンジニアとして特に押さえておくべきポイントです。

JPCERT/CCは、Ivanti関連の脆弱性を悪用して日本の組織に展開された新型マルウェア「SPAWNCHIMERA」のリバースエンジニアリング結果を公開しています。

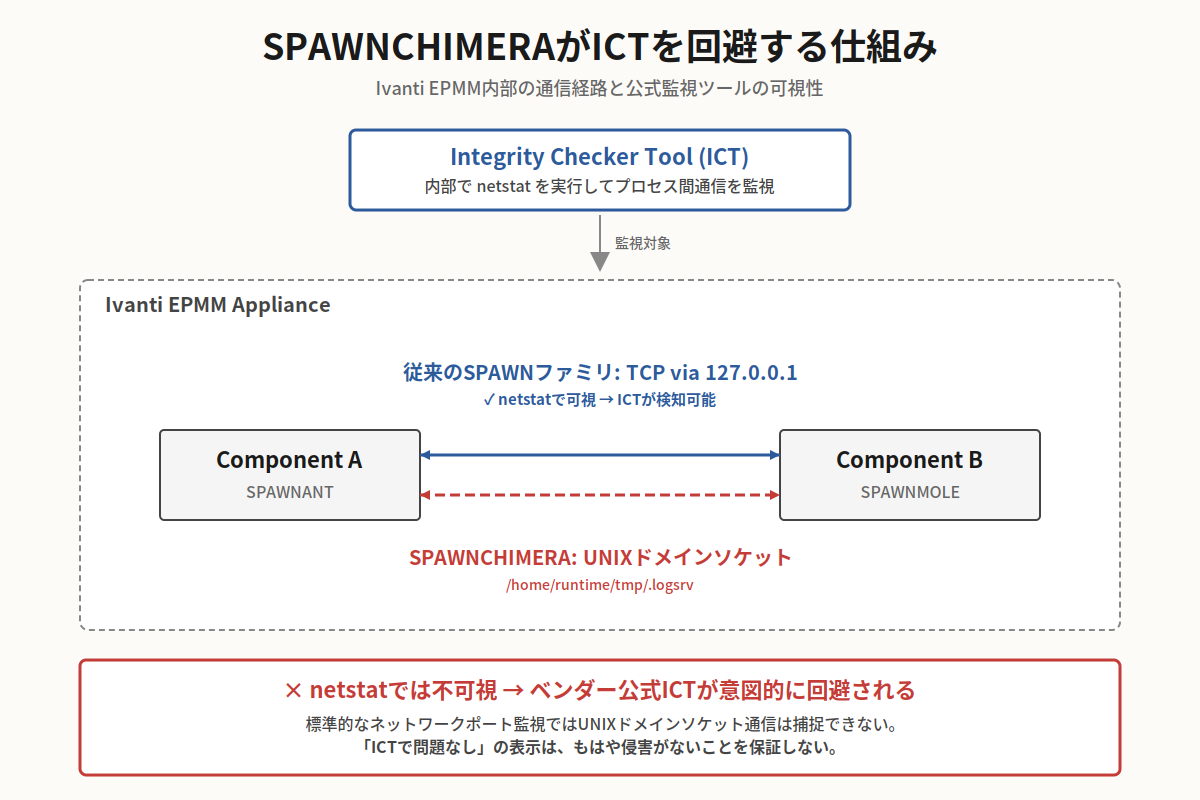

従来のSPAWNファミリ(SPAWNANT、SPAWNMOLE等)は、コンポーネント間の通信にローカルホスト(127.0.0.1)のTCPポートを使用していました。ところが日本の組織に投入されたSPAWNCHIMERAは、この通信経路をUNIXドメインソケット(例: /home/runtime/tmp/.logsrv)経由に変更しています。

この一見地味な変更が致命的です。

Ivanti公式の「完全性確認ツール(Integrity Checker Tool: ICT)」は、内部でnetstatコマンドを実行して不正な通信を検知しています。しかしUNIXドメインソケットによる通信は、標準的なネットワークポート監視では可視化されません。

つまりSPAWNCHIMERAは、ベンダー公式の侵害検知ツールを意図的にすり抜けるアンチ・フォレンジック能力を備えているということです。「ICTで問題なし」と表示されても安心できない時代が到来しています。

4. ネットワークエンジニアが今週やるべき対策チェックリスト

ベンダーや製品を問わず、現場のNEが連休明けの今週中に着手すべき対策を実務レベルで整理します。

4.1 パッチ適用と影響範囲の即時確認

最優先タスクは、自社が運用するVPN/エッジアプライアンスのバージョン確認です。第2章の表をもとに、影響バージョンに該当する機器がないかを棚卸しします。該当があれば、ベンダー公式PSIRTの最新版へ即時アップデートしてください。Cisco FMCには回避策(Workaround)が存在しないため、パッチ適用が唯一の対策です。

4.2 管理インターフェースのインターネット隔離

VPN/ファイアウォール製品の管理インターフェースをパブリックインターネットに公開している場合、即座に隔離してください。攻撃者がスキャナで発見し、認証バイパス系脆弱性で一気に侵入される最大要因です。管理アクセスはVPNやジャンプサーバ経由に限定するのが基本です。

4.3 FortiOSはSSOログインを暫定無効化

CVE-2026-24858(FortiCloud SSO認証バイパス)の影響を受けるFortiOS環境では、パッチ適用までの暫定対策としてCLIで以下を実行します。

config system global

set admin-forticloud-sso-login disable

endFortiGateの基本操作やファームウェアアップグレード手順については、別記事「FortiGate 60Fのファームウェアアップグレード手順」で詳しく解説しています。SSO無効化前にバックアップを取りたい場合や、設定変更に不安がある場合は併せてご参照ください。

4.4 ログの外部Syslog/SIEMへの即時転送

Mandiantの『M-Trends 2026』が示す通り、攻撃者は侵入直後にアプライアンスのログを消去し、ロギング機能自体を無効化します。ディスク上の証跡に依存した事後調査はすでに機能しません。

すべてのシステムログ・認証ログ・パケットフィルタリングログを、TLS暗号化のうえ外部のSyslog/SIEMサーバへリアルタイム転送する設定を必須化してください。

4.5 ログ保持期間を1年へ延長

国家支援グループの滞留時間は中央値で122日以上というデータがあります。標準的な90日保持では、侵害発覚時にはすでに証跡が消えている可能性が高い。境界機器のログは最低でも1年保持に切り替えるべきです。

4.6 マイクロセグメンテーションでラテラルムーブメントを遮断

VPNゲートウェイ配置セグメントから、Active Directoryドメインコントローラーや機密データベースへの通信を厳格に制限します。「VPN機器は侵害される前提(Assume Breach)」で設計を見直すのが2026年の標準的アプローチです。

5. これからのVPN: SSL-VPN廃止とZTNAへの移行

最後に、2026年5月のゼロデイ祭りから読み取れる業界の構造変化に触れます。

象徴的なのが、Fortinetが2026年5月でSSL-VPNサポートを打ち切る方針を発表したことです。インターネット側にリスニングポートを開放して待ち受けるレガシーVPNモデルは、もはや維持不可能というベンダー自身の判断です。

代替として注目されているのがZTNA(Zero Trust Network Access)、特に「コンプライアンス・ゲート・トンネル」という概念です。ユーザー認証だけでなく、接続元デバイスのOSパッチ状況・EDR稼働状態・ディスク暗号化の有無などを継続評価したうえでアクセスを許可します。

通信は内部からクラウドゲートウェイへのアウトバウンド接続として確立されるため、攻撃者の事前偵察スキャンに対してアタックサーフェスを完全に隠蔽できます。

GreyNoiseが指摘した「Ten Days Before Zero(脆弱性公開11日前から偵察スキャンが始まる)」現象に対する、根本的な解答がZTNAだと言えます。

2026年のVPNゼロデイ危機は、運用上の不手際ではなく、境界防御アーキテクチャの寿命を示すシグナルです。パッチ適用の高速化という対症療法から脱却し、ZTNAへの本格的な移行を検討するフェーズに入っています。

ZTNAの具体的な導入手順や設計パターンについては、別記事で詳しく解説する予定です。あわせて、ネットワーク資格取得を検討中の方は「CCNAロードマップ」もご参照ください。境界防御からゼロトラストへの移行を理解する基礎知識として、CCNAレベルのセキュリティ・ルーティング知識は必須です。

まとめ

- 2026年5月時点で、Cisco/Fortinet/Ivanti/Palo Altoの主要4ベンダーで6件のゼロデイが進行中

- 特にCisco FMC・Cisco SD-WANはCVSS 10.0で要警戒

- 主役級はIvanti EPMM。Bash算術展開を悪用する手口で欧州政府機関に被害が拡大

- JPCERT/CCが解析したSPAWNCHIMERAは、ベンダー公式ICTすら回避するアンチ・フォレンジック能力を持つ

- 連休明けの今週、ネットワークエンジニアはパッチ適用・管理IF隔離・SSO無効化・ログ外部化・マイクロセグメンテーションに即着手すべき

- 中長期では境界防御モデルの限界を直視し、ZTNAへの移行を検討するフェーズに入っている

参考情報(各ベンダーPSIRT・脅威インテリジェンス)

- Cisco FMC CVE-2026-20131: https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-fmc-rce-NKhnULJh

- Cisco SD-WAN CVE-2026-20127: https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-sdwan-rpa-EHchtZk

- Fortinet FortiClient EMS CVE-2026-35616: https://fortiguard.fortinet.com/psirt/FG-IR-26-099

- Fortinet FortiOS CVE-2026-24858: https://www.fortiguard.com/psirt/FG-IR-26-060

- Ivanti EPMM CVE-2026-1281/1340: https://hub.ivanti.com/s/article/Analysis-Guidance-Ivanti-Endpoint-Manager-Mobile-EPMM-CVE-2026-1281-CVE-2026-1340

- Palo Alto Networks Security Advisories: https://security.paloaltonetworks.com/

- JPCERT/CC SPAWNCHIMERA解析: https://blogs.jpcert.or.jp/en/2025/02/spawnchimera.html

- IPA GW期間中注意喚起(2026): https://enterprisezine.jp/news/detail/24172