情報処理安全確保支援士の評価制度が改訂されて★4の技術要件が拡充されたんですが、全部覚える必要はないんですよね。現役のネットワークエンジニア(以下、NE)として、現場で本当に必要になる項目だけピックアップしてみました。

4月29日、昭和の日の夜にこんにちは。祝日にわざわざ技術深掘り記事を開いてくださっている時点で、たぶん相当な物好きか、業務で逼迫している方かのどちらかだと思います(私は両方です)。

前回の記事『【NE解説】SCS評価制度とは?2026年最新の全体像と仕事・キャリアへの影響』では、SCS評価制度の全体像と、★3〜★5の3段階構造、ISMSとの違い、NEのキャリアへの影響について解説しました。

今回は予告通り、★4の技術要件のうち、NEの仕事に直接効く部分だけを抽出して掘り下げる回です。具体的には、

- 14日パッチルールがパッチ運用に与える地殻変動

- MFA・802.1Xを中心とした「ゼロトラスト寄り」のネットワーク設計

- 公開機器の技術検証で何が問われるか

- Cisco保守契約と機器調達戦略の見直し

- MSP/MDR委託とIaC自動化が現実解になる理由

このあたりを、現場目線で語ります。前回読んでいなくても理解できるように書きますが、制度の全体像が気になる方は前回記事を先に開いておいてください。

★4で追加される18要件のうち、NEが押さえるべきポイント

復習がてらの軽い前提整理から入ります。

★3が26項目、★4はそこに18項目が追加されて合計44項目。この追加18項目こそが「★4の本領」で、特徴は明確に「侵入されることを前提とした対策」にシフトしている点です。

★3が「とりあえず侵入を防ぐための基礎防御」だとすれば、★4は「侵入されても被害を局所化し、迅速に検知・対応・復旧する」ためのゼロトラスト寄りの設計思想に立っています。要するに、防御だけじゃなく検知・対応・復旧の全フェーズで一定水準が求められる、というのが★4のキモなんですよね。

NE視点で見ると、追加18項目のうち特に押さえるべきテーマは以下の4つです。

- 多要素認証(MFA)の完全適用:クラウドアクセス・VPN接続でMFA必須

- 脆弱性パッチの14日ルール:重大脆弱性は14日以内に対応、不可なら代替策必須

- インシデント対応・リカバリーの自動化:訓練と代替手段の確保

- 公開機器への技術検証:実機への脆弱性スキャン・ペネトレーションテストが必須

このうち、特に14日ルールとMFAの2つが、現場運用に与える影響が桁違いに大きいと感じています。順に見ていきますね。

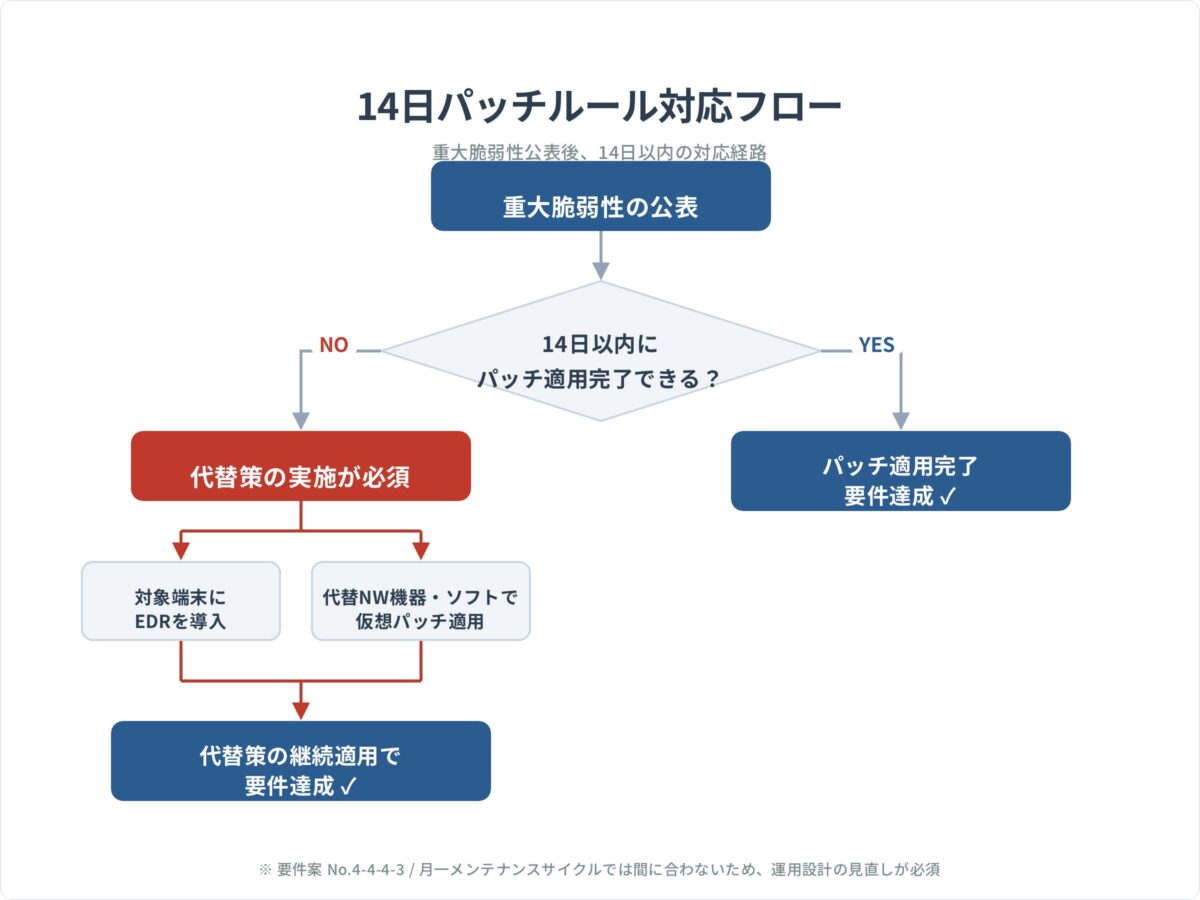

14日パッチルール—パッチ運用のパラダイムシフト

★4の要求事項案に含まれる「14日以内のパッチ適用」(要件No.4-4-4-3)は、地味に見えて現場運用への破壊力が一番大きい要件かもしれません。

これまで多くの現場では、

- ベンダーから脆弱性情報の通知

- 影響範囲の調査

- パッチ適用の検証環境テスト

- 月一の定期メンテナンスウィンドウで本番適用

という流れで、結果として月一サイクルでパッチを当てる運用が一般的だったかと思います。私が関わってきた大規模案件でも、ほぼこのパターンでした。

ところが14日ルールが厳格に適用されると、このサイクルだとそもそも間に合いません。月一メンテだと最大30日のラグが発生してしまうので、サイクル設計そのものを見直す必要が出てきます。

14日以内に適用できない場合の「代替策」

要件案で重要なのが、14日以内にパッチ適用が完了できない場合の代替策が明記されている点です。

- 対象端末へのEDR(Endpoint Detection and Response)導入

- 不正通信を遮断する代替ネットワーク機器・ソフトウェアによる仮想パッチの適用

つまり「パッチ間に合わなかったらアウト」ではなく、「間に合わない場合は別の防御層で代替せよ」という現実的な逃げ道が用意されているわけです。

ただ、この代替策を実装するには相応の追加コストとスキルが必要で、「とりあえず仮想パッチで凌ぐ」を選択肢にすると運用負荷が逆に上がる可能性があります。本筋としては、パッチ適用サイクルを2週間以内に短縮する設計を目指すのが現実的ですね。

具体的には、

- 緊急パッチ専用の臨時メンテナンスウィンドウを設けられる契約・体制にする

- パッチ検証環境の構築・自動化(IaCの話とつながる)

- 冗長構成で影響を最小化しながら逐次適用する設計

このあたりが必要になってきます。月一メンテで回している現場ほど、運用フロー全体の組み直しが要求される、という感じです。

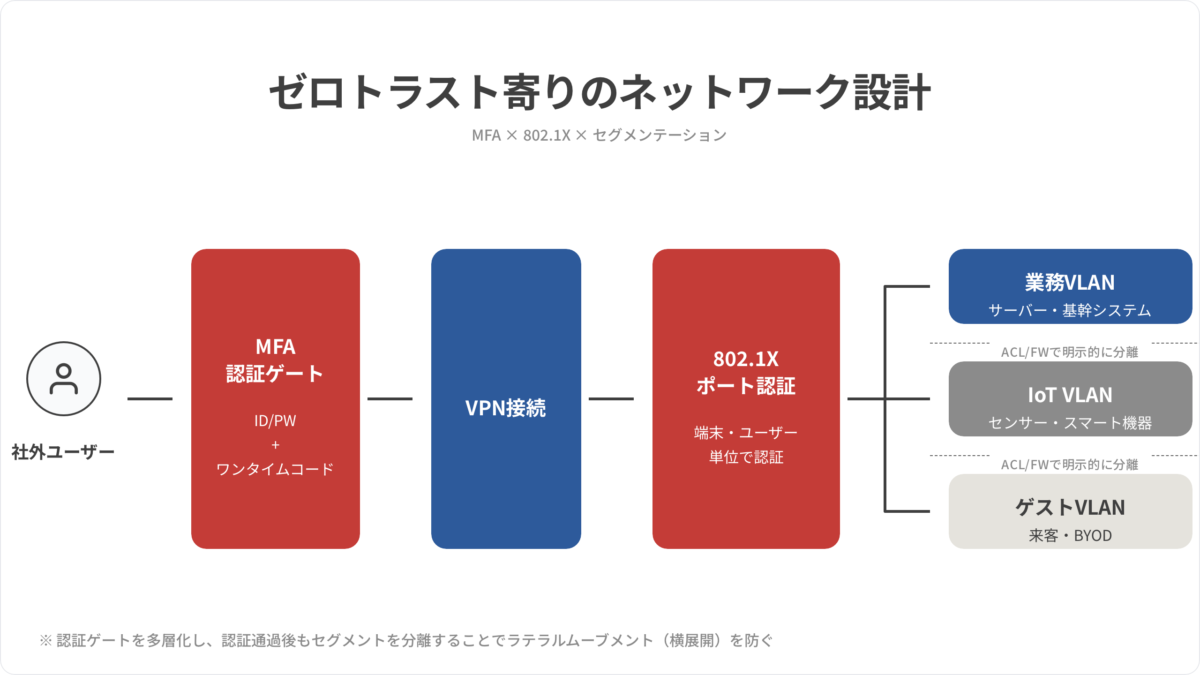

MFAとネットワークアクセス制御(802.1Xを含む)

★4のもう一つの柱が多要素認証(MFA)の完全適用です。要件案(No.4-1-3-5など)では、クラウドサービスへのアクセスや、VPN接続を含むリモートワーク環境でのMFA実装が明確に求められています。

MFAって近年は当たり前感が出てきていますが、現場でちゃんと浸透しているかというと、実は結構ばらつきがあるんですよね。「クラウドはMFA入れたけどVPNはID/PWのまま」みたいな現場、まだ普通にあります。SCS評価制度はそこにメスを入れる、というイメージです。

IEEE 802.1Xによるポートベース認証が現実的選択肢に

社内ネットワークアクセス制御の文脈では、IEEE 802.1Xによるポートベース認証の実装がかなり重要になってきます。

802.1Xを使うと、

- ユーザー単位・端末単位での認証

- 認証結果に応じた動的VLAN割り当て

- 不正端末の自動隔離(ゲストVLANへの誘導など)

といった制御が可能になり、これが「ゼロトラスト的なネットワーク設計」の基盤になります。

CCNA/CCNPで802.1Xに触れた方は多いと思いますが、これまでは「教科書的にしか出てこない要素」みたいな扱いだったかもしれません。SCS評価制度の登場で、802.1Xが実務の標準装備として広く普及するフェーズに入る可能性が高いです。

VLAN・VRFを使ったセグメンテーション設計

セグメンテーションも重要なポイントです。Wi-Fi 7・Wi-Fi 8時代に向けては 以前のWi-Fi 7記事 でも触れましたが、IoT機器やゲスト端末を業務セグメントから分離する設計が必須化していく流れです。

- 業務系VLAN・サーバーVLAN・IoT VLAN・ゲストVLANを明確に分ける

- VLAN間通信はFW/L3SWのACLで明示的に許可

- 重要システムにはVRFまで使った論理分離

このあたりは、★4の取得を目指す中堅・大企業で、新規ネットワーク設計のスタンダードになっていくと思います。

公開機器の技術検証—VPN・FW・ルーターはこう問われる

★4で必須になる「技術検証」は、要するに実機への脆弱性スキャン・ペネトレーションテストです。これがNEの仕事に最も直接的に効く部分なんですよね。

技術検証事業者によって審査の対象になるのは、

- インターネットに公開されているVPN装置

- エッジルーター

- ファイアウォール

- WAFなどの境界防御機器

つまり境界系のネットワーク機器が直接「殴られる」ということです。

これって2025年以前の感覚だと「外部監査会社にお願いするやつでしょ」と思われがちなんですが、SCS評価制度では「制度の中に組み込まれた必須プロセス」として位置づけられているのが大きな違いです。

なぜ公開機器がここまで重視されるのか

直近のランサムウェア攻撃の侵入経路を分析すると、圧倒的多数がVPN機器の既知脆弱性悪用なんですよね。Citrix、FortiGate、Pulse Secure、SonicWallといったVPN製品の脆弱性を突かれた事例が、ニュースを賑わせ続けています。

「パッチが出てるのに当たっていない公開機器」を放置している現場は、SCS評価制度では即不適合になります。実機の設定確認・脆弱性スキャンで容赦なく検出されますからね。

設定ミスも検出される

ペネトレーションテストでは、既知脆弱性だけじゃなく設定ミスも対象になります。たとえば、

- 不要なポートの公開

- デフォルト認証情報の放置

- 暗号化アルゴリズムの脆弱バージョン使用

- 管理画面のインターネット公開

こういった「ありがち設定ミス」も洗い出されるので、構築時の設計レビューと、運用中の定期的なコンフィグ監査の両方が必要になります。

Cisco保守契約と機器調達戦略の見直し

ここからNE実務に最も直結する話です。機器の保守契約戦略を抜本的に見直さないと、★4対応が現実的に成立しなくなります。

EoL/EoS機器の運用が「だましだまし」では済まなくなる

これまでの現場では、

- ハードウェア的にはまだ動く

- 保守は切れているけど予備機はある

- 故障してから対応すればいい

という発想で、End of Life(EoL)機器をだましだまし運用しているケースが結構ありました。コスト削減の観点では合理的だったんです。

ところが14日パッチルールが入ると、「ファームウェアアップデートが提供されない機器」を使い続ける選択肢が消滅します。EoS(End of Support)でセキュリティパッチが提供されなくなった瞬間、その機器は★4要件を満たせない、という構造です。

Cisco Smart Net Total Care等の継続保守契約が「必須要件」に

Cisco機器を例にとると、Smart Net Total Care(SNTC)のような継続保守契約への加入が、コスト削減対象からコンプライアンス要件へと格上げされます。

これまで「保守費用が高いから入らない」「中古機器でコスト圧縮」といった選択をしていた現場ほど、影響が大きいです。具体的には、

- サードパーティ製の中古機器:パッチ提供パスが不明確で、★4審査でアウト判定リスクが高い

- 保守未加入運用:ベンダーからのセキュリティパッチが受け取れず、14日ルールに対応できない

- EoL/EoS品の使い続け:そもそもパッチが出ないので代替策の継続適用が必要、コストが逆に高くつく

ここから逆算すると、機器調達時にはハードウェアスペックよりも「ベンダーからの継続的なパッチ提供保証」を最優先で考える必要があります。これは調達ポリシー全体に関わる話なので、上層部や購買部門との合意形成も重要になりそうですね。

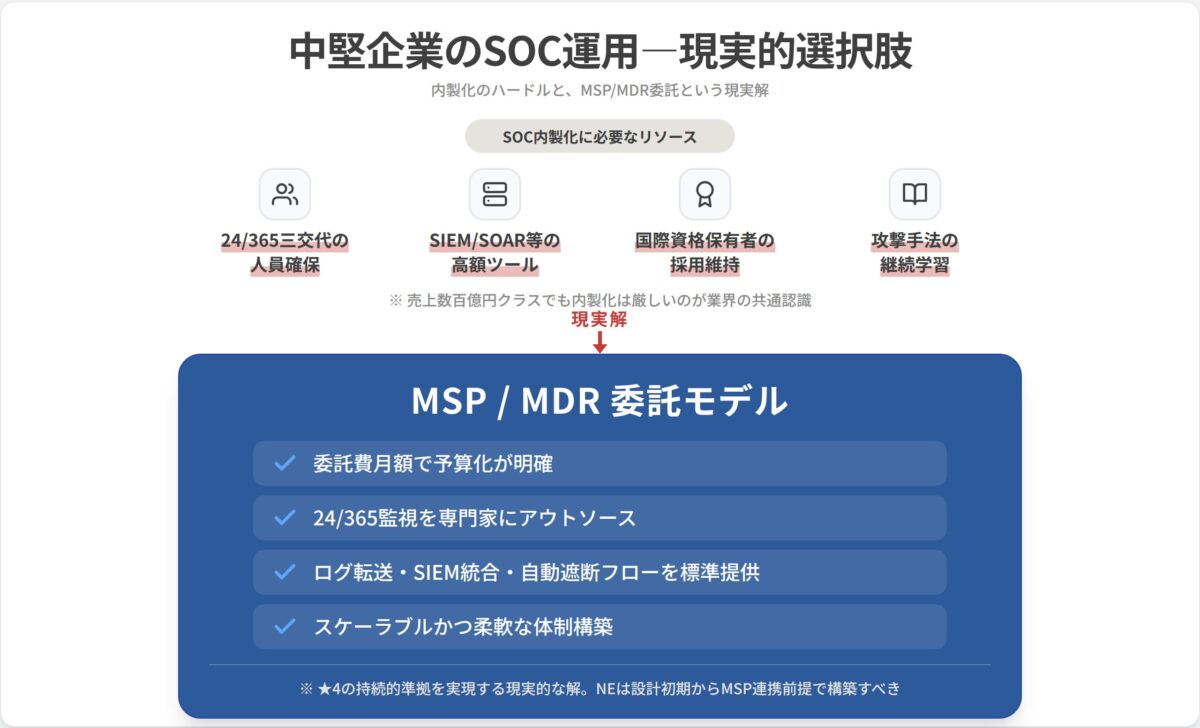

MSP・MDR委託とSOC運用が「現実解」になる理由

★4要件には「異常の迅速な検知」「インシデント対応の自動化」も含まれていて、これらを満たすには24時間365日のログ監視体制が事実上必要になります。

ただ、ここで現実問題として立ちはだかるのが「中堅企業がSOCを内製化できるのか」という壁なんです。

SOC内製化の非現実性

SOC(Security Operations Center)を内製化しようとすると、

- セキュリティアナリストの3交代制人員確保

- SIEM/SOAR等の高額ツール導入

- 攻撃手法の継続学習・最新脅威情報のフォローアップ

- 国際資格保有者の採用と維持

といったコストと人材投資が必要で、売上数百億円クラスの企業でも内製は厳しいというのが業界の共通認識です。

MSP/MDR委託が現実的最適解

そこで現実的選択肢として浮上するのが、ネットワーク運用監視のMSP(Managed Service Provider)への全面委託や、MDR(Managed Detection and Response)サービスの利用です。

NE視点で重要なのは、ネットワーク構築プロジェクトの初期段階からMSP/MDR連携を前提とした設計が必要になる点です。具体的には、

- すべてのネットワーク機器のSyslog転送先設計

- SIEMへのログ統合フォーマット策定

- インシデント発生時のネットワークセグメント自動遮断フロー

- MSPからのリモート操作権限の最小化設計

このあたりを要件定義フェーズから盛り込む必要があります。「とりあえず疎通させて、セキュリティはあとで」という従来型の進め方が通用しなくなる、ということですね。

IaCと自動化がNEの必須スキルになる時代

★4要件を持続的に満たすには、14日以内のパッチ対応や継続的な異常検知を、CLI操作だけでこなすのは現実的じゃないんですよね。手動運用の限界がはっきりと露呈する制度になっています。

Ansible/Terraformでの構成管理自動化

具体的には、

- Ansibleによる多数の機器への一括設定変更・パッチ適用

- Terraformでクラウドネットワークインフラのコード化

- Gitでのコンフィグ世代管理と監査証跡の自動生成

このあたりが標準装備になっていきます。CCNA/CCNPで培ったCLI操作スキルはベースとして必要不可欠ですが、その上に「自動化スキル層」を積み上げないと、現場で戦えなくなる、というイメージです。

ネットワークテレメトリの継続収集と分析

機器の状態を継続的に把握するためのテレメトリ収集も重要になります。SNMPやSyslogだけじゃなく、

- gNMI/gRPCによる高頻度テレメトリストリーミング

- Prometheus/Grafana等での可視化

- 異常検知ロジックの自動化

といった、従来のNEの守備範囲をやや越えた領域までスキルセットが拡張されます。エンジニア向けの現場ツール系については 以前のフィールドツール記事 でも触れていますが、自動化・テレメトリ系のツールも含めた装備の見直しが必要なフェーズに来ていますね。

CCNA/CCNPだけでは戦えない時代へ

ここで一つ、前向きな話を強調しておきたいんです。

「CCNA/CCNPだけでは戦えなくなる」というのは、裏を返せばCCNA/CCNPに自動化・セキュリティスキルを上乗せできる人にとっては、市場価値が爆上がりするチャンスでもあります。

純粋なネットワーク運用作業はSaaS化・MSP化・自動化で巻き取られていく一方、「ネットワーク × セキュリティ × 自動化」の3軸を持つNEの希少性はむしろ上がります。SCS評価制度は、そのスキルセット移行の明確な動機を提供してくれている、とも言えるんですよね。

まとめ:監査に耐えるネットワーク設計へ

第2回の内容を振り返ると、

- 14日パッチルールが、月一メンテ運用を破壊する

- MFA・802.1Xが、ゼロトラスト寄りのネットワーク設計のスタンダードになる

- 公開機器の技術検証で、設定ミス・既知脆弱性が容赦なく洗い出される

- 保守契約戦略を見直さないと、★4は現実的に取得できない

- MSP/MDR委託とIaC自動化が、持続的な準拠の現実解になる

この5点に集約されます。

★4の技術要件を一言でまとめると、「ネットワークをいかに止まらず作るか」だけでなく「いかに監査可能で、証明可能にセキュアにするか」を問われる時代に入った、ということなんですよね。

CCNA/CCNPで培ったプロトコル知識・CLI操作スキルは引き続き必要不可欠です。ただし、その上に、

- セキュリティ実装スキル(MFA、802.1X、セグメンテーション、ACL設計)

- 自動化スキル(Ansible、Terraform、IaC全般)

- 監査対応スキル(証跡管理、テレメトリ、ログ統合)

という3層を積み上げられる人が、これからのNEとして圧倒的なバリューを発揮できるはずです。

制度の全体像、ISMSとの違い、NEのキャリアパスへの影響については、第1回『【NE解説】SCS評価制度とは?2026年最新の全体像と仕事・キャリアへの影響』にまとめているので、まだの方は併せて読んでみてください。

連休中にこの記事を読んでくださった方、お疲れさまでした。SCS評価制度は今後も継続的に更新が入っていく制度なので、また大きな動きがあれば記事化していきます。

それでは、また次の記事でお会いしましょう。

主な参考・引用元

- IPA「サプライチェーン強化に向けたセキュリティ対策評価制度」公式ポータル:https://www.ipa.go.jp/security/scs/index.html

- 経済産業省「制度構築方針の確定について」(2026年3月27日公表)