SCS評価制度が2026年から本格運用される予定なので、現役のネットワークエンジニア(以下、NE)視点で何が変わるのか整理してみました。

2026年4月21日、IPAが「サプライチェーン強化に向けたセキュリティ対策評価制度(SCS評価制度)」の公式ポータルサイトを公開しました。経済産業省と内閣官房が3月に正式な制度構築方針を確定させたことを受けての動きで、評価基準(要求事項)の詳細も同じタイミングで公表されています。 サイバーセキュリティ界隈ではかなりインパクトのあるニュースなんですが、ネットで検索してみると企業ブログの解説記事ばかりで、現場のNEが書いた記事ってあまり見当たらないんですよね。 私自身、10年以上ネットワークエンジニアとして大規模案件に関わってきましたが、この制度は単なる「セキュリティ規格がもう一つ増えた」という話ではなく、Cisco保守の在り方からNEのキャリア設計まで丸ごと変える可能性があると感じています。 この記事では、企業ブログをひと通り読み込んだうえで、個人NEブロガー視点で以下の3点を中心に整理してみます。- 中小企業も他人事ではない理由

- 「情報処理安全確保支援士(登録セキスペ)」が実質的な独占業務を獲得したという業界変化

- CCNA保有者にとってキャリア跳躍の好機になりうる構造

なお、★4の技術要件(14日パッチルール、MFA、Cisco保守への影響など)は分量が多いため、別記事で深掘りします。本記事は「制度全体を10〜15分で掴む」を目的に書いています。

なお、★4の技術要件(14日パッチルール、MFA、Cisco保守への影響など)は分量が多いため、別記事で深掘りします。本記事は「制度全体を10〜15分で掴む」を目的に書いています。

目次

SCS評価制度って結局なんなの?—まず押さえる5つの事実

細かい話に入る前に、SCS評価制度の要点を5つに絞って先にまとめておきます。- 正式名称は「サプライチェーン強化に向けたセキュリティ対策評価制度」。略称が「SCS評価制度(Security Countermeasures Evaluation System)」で、IPAが運営します

- ★3〜★5の3段階レベルで企業のセキュリティ対策水準を可視化する仕組み。下位のSECURITY ACTION(★1・★2)と地続きの設計です

- 本格運用は2026年度末(2027年3月頃)から。2026年8月以降に規程類が順次公表される予定です

- 国際標準のNIST CSFがベースですが、日本独自に「取引先管理」を独立カテゴリとして追加した7分類で評価されます

- 公共調達や元請からの取引条件として要求される可能性が高く、企業規模を問わず無視できない制度になります

制度の全体像と運営スケジュールを整理する

まずは制度がどんな組織で、どんなスケジュールで動いていくのかを押さえておきましょう。運営はIPA直轄、3層ガバナンス体制

SCS評価制度は経済産業省の監督のもと、独立行政法人情報処理推進機構(IPA)が直轄で運営します。情報セキュリティ系の制度ってIPAが絡んでいることが多いので、ここはイメージ通りという感じですね。 注目ポイントは、IPA内部に3層のガバナンス体制が組まれていることです。- 運営審議委員会:制度全体の方針や規定類の策定・改訂を審議する最高意思決定機関

- 事務局(IPA):申請の登録処理、台帳の公開、普及促進を担う実務組織

- 指定委員会:★4の審査を行う「評価機関」や「技術検証事業者」、専門家を育成する「研修事業者」を指定・監督する機関

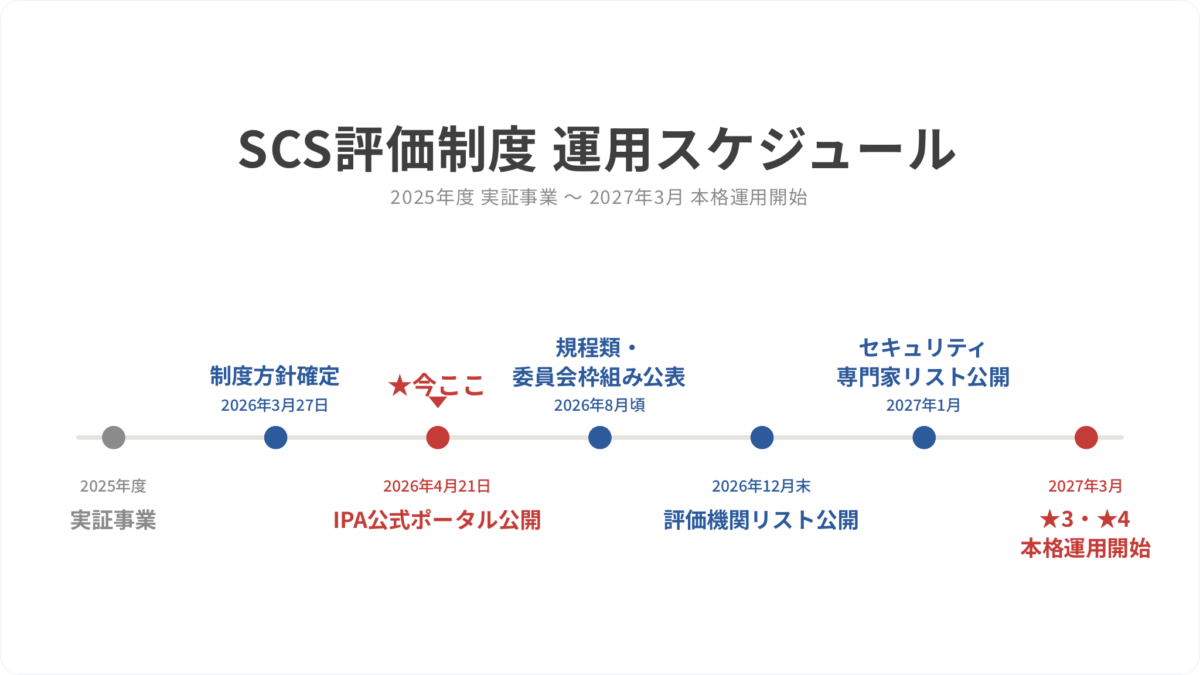

本格運用は2027年3月頃、それまでに段階的に整備

スケジュールを時系列で整理するとこんな感じです。

- 2025年度:実証事業による評価基準の妥当性検証

- 2026年3月27日:制度構築方針が正式確定

- 2026年4月21日:IPA公式ポータル公開(今ここ)

- 2026年8月頃:規程類・委員会の枠組みが公表

- 2026年12月末頃:★4の指定評価機関リストが公開

- 2027年1月頃:★3を確認するセキュリティ専門家リストが公開

- 2027年3月頃:★3・★4の本格運用(申請受付開始)

★3・★4・★5の3段階と、評価される7つのカテゴリ

SCS評価制度の核となる「★レベル」と「評価項目」の話に入ります。ここを理解すると、自社や取引先がどのレベルを目指すべきかが見えてきます。★3・★4・★5の比較

3つのレベルの違いを表でまとめます。

3つのレベルの違いを表でまとめます。

| レベル | 目的・水準 | 要件数 | 評価方式 | 有効期間 |

|---|---|---|---|---|

| ★3 (Basic) | 全企業が最低限実装すべき基礎防御 | 26項目 | 専門家確認付き自己評価 | 1年 |

| ★4 (Standard) | 標準的に目指すべき高度な対策 | 44項目(★3+18) | 評価機関による第三者評価+技術検証 | 3年 |

| ★5 (Advanced) | 国際的なベストプラクティス相当 | 未定 | 拡大第三者評価(DC訪問等を想定) | 未定 |

評価対象は「IT基盤」、OTやソフト製品は対象外

評価対象になるのは、企業が保有するオンプレミス環境とクラウド環境を含む「IT基盤」全般です。 逆に対象外なのは以下の2つです。- 製造業の工場などのOT(Operational Technology)システム

- IT企業が顧客に提供するソフトウェア製品そのもの

評価カテゴリは7つ、NIST CSF + 「取引先管理」

評価のフレームワークは、米国国立標準技術研究所(NIST)の NIST Cyber Security Framework(CSF)がベースになっています。CSFの6機能(識別・防御・検知・対応・復旧・統治)に、日本独自で「取引先管理」を独立した7つ目の大分類として追加した構成です。 この「取引先管理」が独立しているのが、SCS評価制度の本質的な設計思想を物語っています。サプライチェーン攻撃って結局「最も脆弱なリンク(取引先)」を狙う性質があるので、自社だけ守っていても意味がない、という前提に立った仕組みなんですよね。 委託先のセキュリティ把握、責任分界点の明確化、従業員教育といった人的・組織的な対策まで包括的に評価されるのが特徴です。技術対策だけ強くても合格できない、という構造です。ISMS・Pマーク・SECURITY ACTIONとの決定的な違い

「ISMSを取得しているからSCS評価制度も大丈夫でしょ」と思っている経営層、実は結構危ないかもしれません。ここを誤解している企業ブログもちらほら見かけたので、しっかり整理します。ISMS(ISO/IEC 27001)との違い—「免除規定がない」のが最大ポイント

ISMSとSCS評価制度は補完関係にあるんですが、目的とアプローチに決定的な差があります。| 比較項目 | ISMS (ISO/IEC 27001) | SCS評価制度 (★4) |

|---|---|---|

| 主な評価対象 | マネジメントシステム(PDCA) | IT基盤の技術的・物理的・人的対策 |

| 技術要件の具体性 | 抽象的(組織判断に委ねる) | 具体的(MFA、パッチ期限等を明示) |

| 適用除外の可否 | リスク評価に基づき可能 | 原則不可 |

| 技術検証 | 通常含まれない | 必須(脆弱性診断・実機確認) |

- 適用除外が認められない:ISMSではリスク評価次第で「この管理策は不要」と除外できますが、SCS評価制度では指定要件の絶対的実装が求められます

- 要求の具体性:「アクセス制御の方針を定める」(ISMS)と「クラウドへのアクセスにMFAを使う」(SCS)では実装の縛り具合が全然違います

- 技術検証の有無:ISMSは文書監査中心ですが、★4では実機への脆弱性診断が必須です

SECURITY ACTION(★1・★2)の上位レイヤとして連結

IPAが従来から推進してきた「SECURITY ACTION」は、中小企業がセキュリティ対策の自己宣言を行う★1・★2の制度です。SCS評価制度の★3〜★5は、このSECURITY ACTIONの延長線上にある上位階層として明確に位置づけられています。 つまり、- まずSECURITY ACTION(★1・★2)で基礎を固める

- 次にSCS評価制度(★3〜★5)で客観的な証明を得る

プライバシーマーク(Pマーク)とは目的が違う

Pマークは個人情報保護に特化した制度で、JIS Q 15001がベースです。SCS評価制度がサプライチェーン全体の事業継続性や機密情報全般を守るのが目的なのに対し、Pマークは保護対象が個人情報に限定されています。 両者は併存する制度であって、片方を持っていればもう片方が不要、という関係ではありません。立場別の影響と、不取得のビジネスリスク

では、自社はどう動けばいいのか。これは企業の立場によってかなり違います。発注側・中間層・中小それぞれの動き方

サプライチェーン上のポジションごとに整理するとこうなります。- 発注者層(プライム事業者・大手SIer・元請け):自社は★4取得が事実上の義務に。同時に下請けに「★3以上の取得」を取引条件として要求するルールの適用者になる

- 中間層(中堅企業・二次請け等):サイバー攻撃者の「踏み台」として最も狙われる層。★3または★4の取得が事実上の営業許可証になる

- エンド層(中小企業・三次請け以下):リソースは限られるが、★3取得が喫緊の課題になる

不取得だとどうなるか—3つのリアルなリスク

2027年3月の本格運用以降、未対応企業が直面するリスクは大きく3つあります。 1つ目が公共調達・入札からの実質的排除です。政府機関や自治体の公共調達において、ITシステム開発や重要インフラ保守の入札参加要件として「SCS評価制度★3(または★4)の取得」が必須条件に組み込まれる可能性が高いです。 2つ目が元請けからの取引停止。大手製造業やSIerは自社のリスク低減のために、取引先に認定取得を要求するようになります。取得できない企業は「リスクの高い取引先」と見なされ、新規案件を失うだけでなく、既存契約も縮小・停止される可能性があります。 3つ目が下請法のセーフティネットが効かなくなる点です。これまでは大企業が中小に過度なセキュリティ対策を要求すると、下請法上の「不当な経済上の利益の提供要請」に抵触する懸念があり、敬遠される側面がありました。しかし政府は、SCS評価制度に基づく対策要請が正当な取引条件であることを示す事例集を公表する方針です。これにより、発注側は法的な懸念なく堂々と★の取得を要求できるようになります。 中小企業向けには「サイバーセキュリティお助け隊サービス(新類型)」という支援策も用意される予定で、ITツール導入・運用監視・有事対応・サイバー保険・専門家確認までをワンパッケージ化した安価なサービスとして提供される計画です。完全に丸投げはできないにしても、選択肢が用意されているのは救いですね。【NE視点コラム】Cisco運用と機器調達はこう変わる

ここまでは制度の概要や経営的な影響の話でしたが、現場のNE視点で「これは効くな」と感じている部分を一つだけ先出ししておきます。 インターネットに公開されているネットワーク機器(VPN・ルーター・FW等)への厳格化が、おそらく最大の現場インパクトです。 ★4では「技術検証」が必須で、技術検証事業者によるペネトレーションテストや脆弱性スキャンが行われます。これって、要するに実機が直接「殴られる」ということなんですよね。設定ミスや既知の脆弱性が放置されていれば、即不適合の烙印が押されます。 さらに要求事項案には「重大な脆弱性は14日以内にパッチ適用」という明確な期限が含まれています。これがどれだけ現場運用に効くかというと、- 月一の定期メンテナンスサイクルで回している現場は、サイクル設計から見直しが必要

- 保守切れ(EoS)機器を「動いてるからいいや」で使い続ける運用は、事実上できなくなる

- Cisco Smart Net Total Care等の継続保守契約が、コスト削減対象から必須要件に格上げ

次回記事:『SCS評価制度★4の技術要件をNE視点で読み解く—14日パッチルール・MFA・Cisco保守はどう変わる』を公開しました。技術深掘りはこちらからどうぞ。

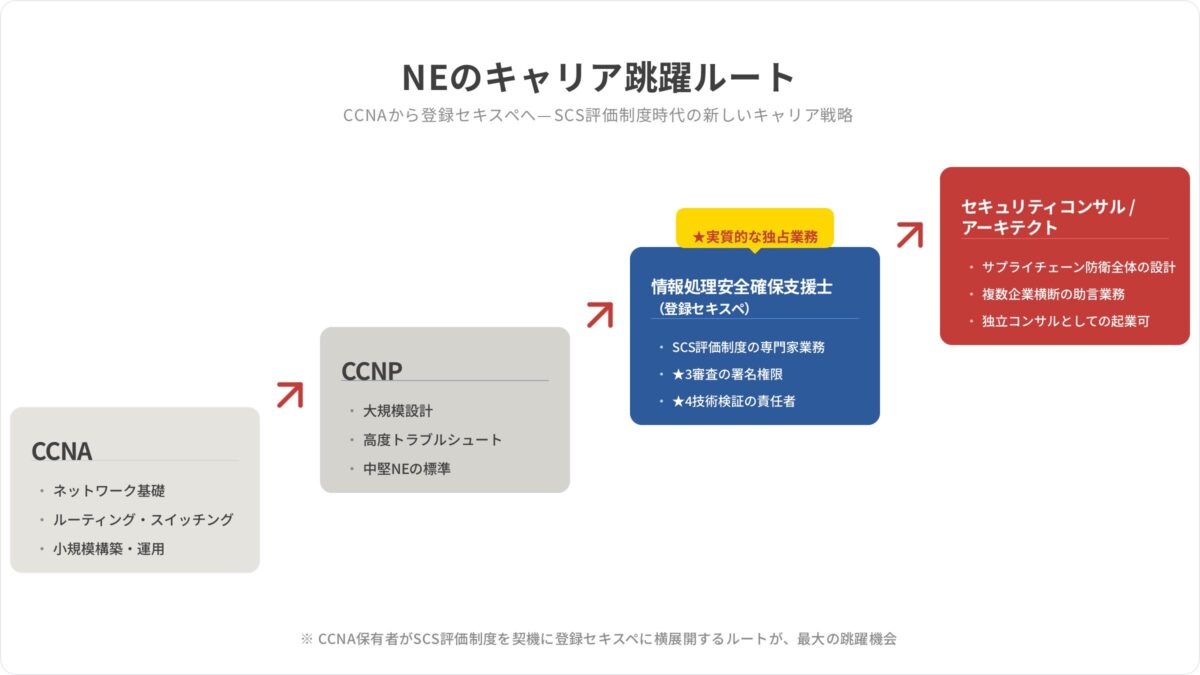

CCNAから登録セキスペへ—NEの新しいキャリアパス

ここからはNE読者向けに、SCS評価制度がもたらすキャリア面のチャンスについて書きます。個人的には、本記事で一番伝えたい部分です。登録セキスペが「実質的な独占業務」を獲得した

SCS評価制度のキャリア上のインパクトで、他社ブログがほとんど触れていない最重要論点がこれです。 ★3の認定スキームは「専門家確認付き自己評価」という方式を取ります。企業が自己評価を実施した後、IPAに登録された有資格の「セキュリティ専門家」がその回答内容と証跡をレビューし、最終的に専門家が署名することで初めて登録される仕組みです。 そして、この「セキュリティ専門家」の筆頭要件として明記されているのが、国家資格である「情報処理安全確保支援士(登録セキスペ)」なんですよね。 これまで登録セキスペは、税理士や弁護士のような法令ベースの「独占業務」を持たない国家資格でした。難易度の割に独占業務がない、というのが業界内では結構長く言われてきた課題だったんです。 ところが今回の制度開始で、全国の中小・中堅企業が★3取得のために登録セキスペのレビューと署名を必要とする構造ができました。これは実質的に、独占業務の付与に等しい変化です。 ★4の技術検証における評価責任者としての役割もあるので、登録セキスペの市場需要は過去最高水準に到達すると見ています。企業内での待遇改善・手当増額、独立コンサルとしての起業機会の拡大は、確実に起こるはずです。CCNA→CCNP→登録セキスペ、というキャリア跳躍ルート

NE読者にとって重要なのは、この変化が自分のキャリアにどう跳ね返るかですよね。

私の見立てでは、CCNA/CCNP保有者にとって、SCS評価制度への対応は情報処理安全確保支援士(SC)試験への挑戦の絶好のタイミングです。

理由はシンプルで、NEが持つ知識が登録セキスペ業務と相性が抜群だから。

NE読者にとって重要なのは、この変化が自分のキャリアにどう跳ね返るかですよね。

私の見立てでは、CCNA/CCNP保有者にとって、SCS評価制度への対応は情報処理安全確保支援士(SC)試験への挑戦の絶好のタイミングです。

理由はシンプルで、NEが持つ知識が登録セキスペ業務と相性が抜群だから。

- TCP/IP・ルーティング・パケット解析の知識は、侵入経路分析や脆弱性診断の基盤として強力

- L2〜L4の挙動を理解しているNEは、技術検証(ペネトレーションテスト)の評価責任者として活躍できる

- ACL・VLAN・VRF・802.1Xの設計経験は、監査に耐えるインフラ設計そのもの

「監査に耐えるインフラ設計」というスキルが新しい武器になる

もうひとつ強調したいのが、「ネットワークをいかに止まらずに作るか」だけでは戦えない時代になりつつあるということです。 これまでNEの主な評価軸は「可用性とスループット」でした。でもSCS評価制度の登場で、「ネットワークをいかに監査可能で、証明可能にセキュアにするか」が同等以上の価値を持つようになります。 ★4の技術検証をクリアするには、- MFAをネットワークアクセスに組み込む設計

- IEEE 802.1Xによるポートベース認証

- VLAN・VRFを使ったセグメンテーション

- ルーター・FWのACL緻密設計

CCNA保有者・これから取る人へのおすすめ次ステップ

CCNAをすでに持っている人、またはこれから目指す人に向けて、現実的な次の一手を整理しておきます。- CCNA未取得の方:まずはCCNAを取得して、ネットワークの土台を固めるのが先。CCNAの学習ロードマップは CCNAロードマップ記事 にまとめているので参考にしてください

- CCNA保有者:CCNPに進むか、登録セキスペに横展開するかの戦略的選択期。SCS評価制度を見据えるなら、登録セキスペへのピボットが有利

- 転職を考えている方:セキュリティ案件を扱うSIerやMSP、セキュリティコンサル系企業への転職市場が活発化する見込み。NE経験を活かせる転職支援サービスとして UzUz College(CCNA未経験〜初級層向けに特に強い)がおすすめです

- CCNA学習中の方:実務に直結したスクール選びが重要になります。NetVision Academy のような実機演習中心のスクールは、SCS評価制度時代の即戦力育成に向いています

まとめ:今からやっておくべき3つのこと

ここまで7,000字近く書きましたが、SCS評価制度のポイントをコンパクトにまとめると、- 2027年3月の本格運用に向けて、★3・★4が日本のサプライチェーン防衛の共通基準になる

- ISMS取得済みでも免除はないので、独立に対応する必要がある

- 登録セキスペが実質的な独占業務を獲得し、NEのキャリア機会も大きく広がる

- IPA公式ポータルをブックマーク:IPA SCS評価制度ページ は今後も更新が続くので、最新情報のキャッチアップの起点にしておくのが◎

- 自社・主要取引先の現状把握:★3の26要件をベースに、簡易ギャップ分析を始める。完璧じゃなくていいので、現時点で何が足りないかを見える化するだけでも価値があります

- CCNA保有者は登録セキスペ取得を視野に:CCNA→CCNPに行くか、CCNA→登録セキスペに横展開するかは、これからのキャリア戦略を決める分岐点になります

次回記事:『SCS評価制度★4の技術要件をNE視点で読み解く—14日パッチルール・MFA・Cisco保守はどう変わる』

★4の技術要件を実務目線で深掘りしています。あわせてご覧ください。

主な参考・引用元

- IPA「サプライチェーン強化に向けたセキュリティ対策評価制度」公式ポータル:https://www.ipa.go.jp/security/scs/index.html

- 経済産業省「制度構築方針の確定について」(2026年3月27日公表)

- ScanNetSecurity「IPA が SCS評価制度の詳細を公表」:https://s.netsecurity.ne.jp/article/2026/04/24/55133.html