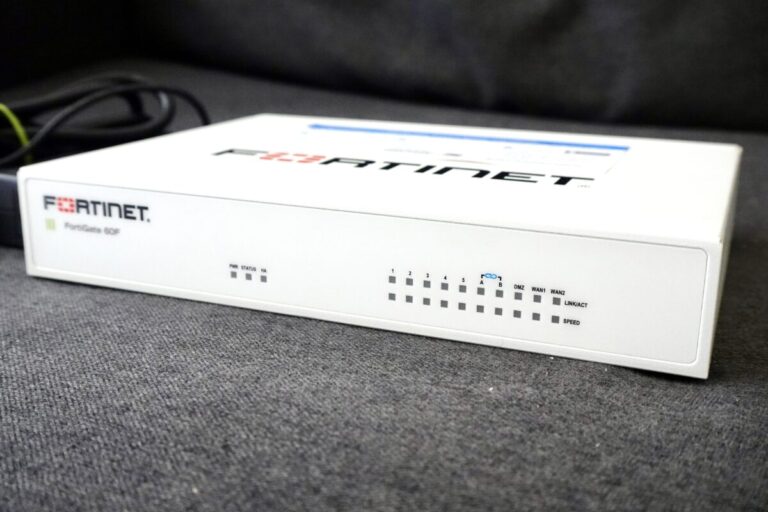

FortiGate 60Fを買った。けど、開けてから何をすればいいかわからない。

そういう状況、結構ありますよね。Ciscoのカタログやネットワーク機器のマニュアルって、設定例は載っているけど「最初の30分で何をすればいいか」を順を追って書いている資料が意外と少ない。

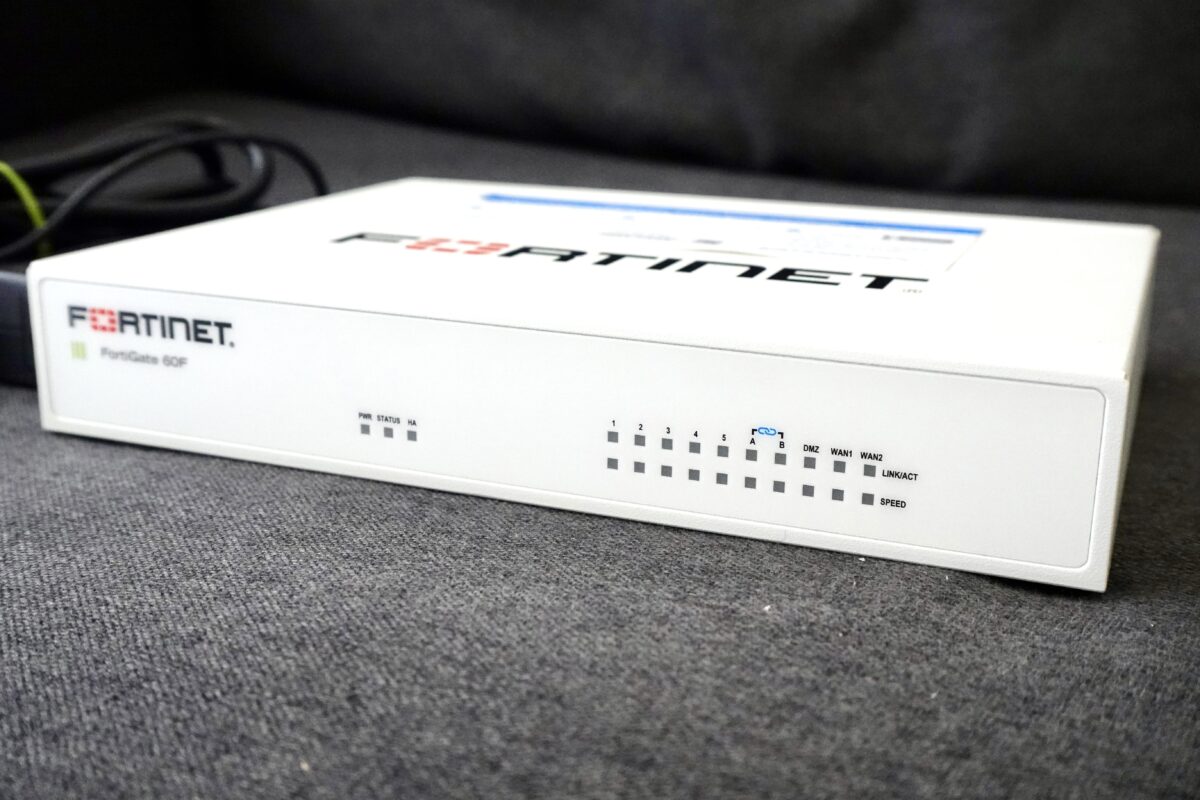

この記事は、自宅検証用にFortiGate 60Fを購入した私が、開封から初期設定が一段落するまでを実機の画面付きで解説したものです。基本的なネットワーク機能を動かせる状態まで持っていく手順を、迷わないように1ステップずつ書きました。

CCNAレベルのネットワーク知識があれば、1〜2時間で完了する内容です。FortiGateを初めて触る人、業務でCiscoしか触ってこなかった人、自宅検証環境を立ち上げたい人の参考になれば嬉しいです。

- 1 0. 事前に用意するもの

- 2 1. 開封と同梱品の確認

- 3 2. 物理設置と電源投入

- 4 3. コンソール接続

- 5 4. 初期ログイン

- 6 5. ホスト名の変更

- 7 6. システム時刻とタイムゾーンの設定

- 8 7. 管理アクセスの確認(デフォルト設定の活用)

- 9 8. WebUIへの初回アクセス

- 10 補足:WebUIを日本語化する

- 11 9. ファームウェアバージョンの確認

- 12 10. WAN(インターネット側)インターフェースの確認

- 13 11. デフォルトルート確認

- 14 12. 基本的なファイアウォールポリシーの作成

- 15 13. インターネット接続テスト

- 16 14. 設定バックアップ

- 17 15. 初期設定後にやっておくべきこと

- 18 まとめ

0. 事前に用意するもの

作業を始める前に、手元に揃えておくと詰まりません。

- FortiGate 60F本体(電源アダプタ同梱)

- コンソール接続ケーブル:FortiGate 60FはRJ45コンソールポートなので、USB-シリアル変換ケーブル+ロールオーバーケーブル、または市販のUSB-RJ45コンソールケーブルが必要。私は後者を使いました

- 作業用PC:Windows or Mac。コンソール接続用のターミナルソフト(TeraTerm / PuTTY / screen等)が入っていること

- LANケーブル(数本)

- インターネット接続環境(WAN側)

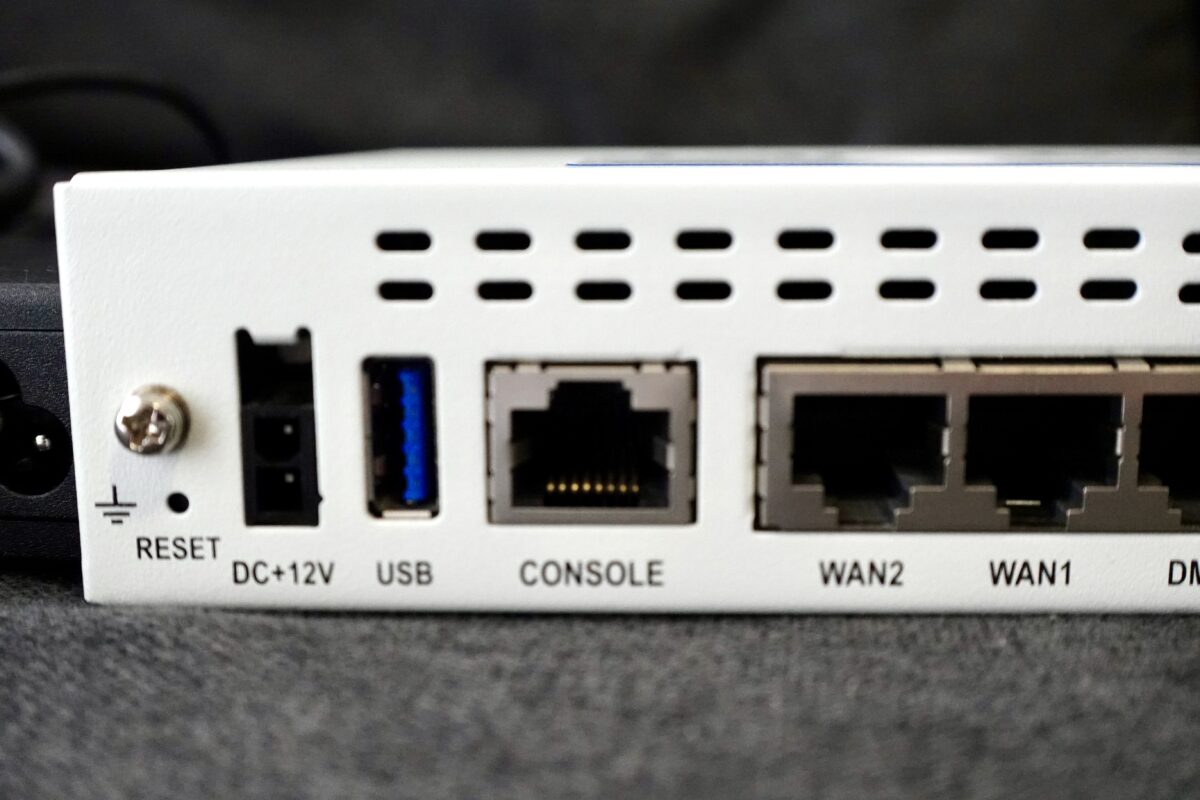

ちなみにFortiGate 60Fのコンソールポートは背面にあります。電源アダプタやUSBポートのすぐ横にあり、RJ45ポートなので一見すると通常のLANポートと同じ見た目です。背面を探すときに「CONSOLE」というラベルを目印に探してください。

1. 開封と同梱品の確認

箱を開けて、以下が揃っていることを確認します。

- FortiGate 60F本体

- ACアダプタ

- クイックスタートガイド(紙)

- 保証書類

意外と入っていないもの:

- コンソールケーブル(別売り)

- LANケーブル(別売り)

- ラックマウントキット(別売り、卓上設置の場合は不要)

「箱を開けたらコンソールケーブルが入っていなかった」というのはFortiGateあるあるです。Ciscoの中堅機種だと付属していることもありますが、60Fクラスのエントリー機ではほぼ別売りなので、購入時に一緒に手配しておきましょう。

2. 物理設置と電源投入

設置場所を決めて、電源アダプタを接続します。

設置場所のポイント:

- 排熱を妨げない位置(左右と上に少し余裕を持たせる)

- ホコリが少ない場所

- ファン音はそこまで大きくないが、寝室の隣はやめた方が良い

- 卓上設置の場合、滑り止めゴムが付いているのでそのまま置ける

電源を入れると、前面のLEDが点灯し始めます。起動完了まで約1〜2分かかります。

3. コンソール接続

最初の設定はコンソール接続から行います。WebUIからでもいいんですが、最初はコンソール経由の方がトラブル時の切り分けが楽です。

接続手順:

- コンソールケーブルを60F前面のCONSOLEポートに接続

- もう一端を作業用PCのUSBポートに接続

- デバイスマネージャー(Windows)で割り当てられたCOMポートを確認

- TeraTermを起動し、シリアルポート → 該当COMを選択

シリアル設定値:

- ボーレート:9600

- データビット:8

- パリティ:なし

- ストップビット:1

- フロー制御:なし

これはFortiGate共通の設定値です。CiscoのIOS機器と同じですね。

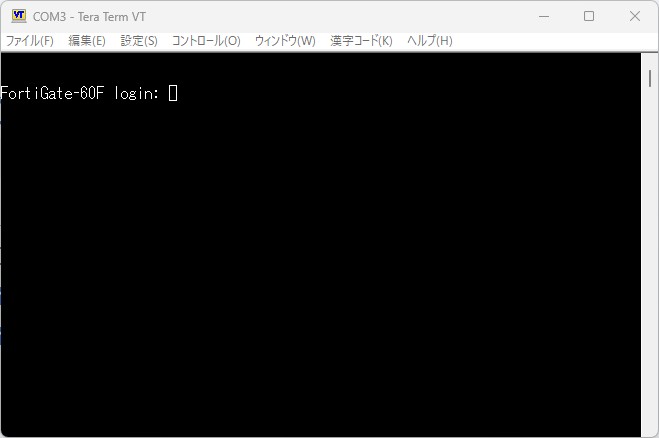

接続できると、画面に FortiGate-60F login: のようなプロンプトが表示されます。

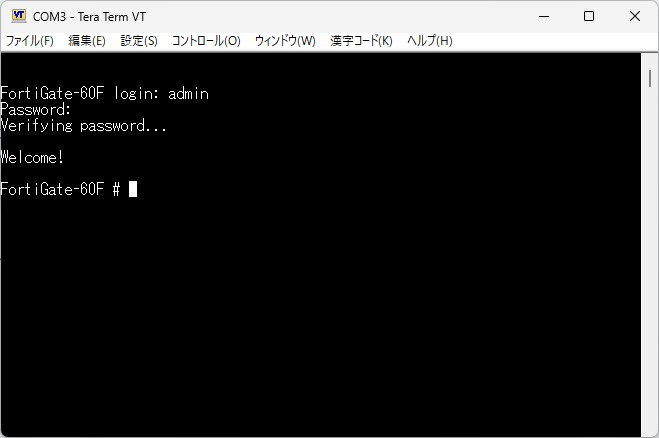

4. 初期ログイン

工場出荷時のデフォルト認証情報でログインします。

- ユーザー名:admin

- パスワード:(なし、空のままEnter)

初回ログイン時に、パスワード変更を求められます。必ず強固なパスワードに変更してください。デフォルトのまま運用するのは論外です。

新しいパスワードを2回入力すれば、CLIプロンプトに進めます。

このプロンプトが表示されたら、CLIモードに入っています。Cisco IOSの特権モードに似た感覚ですね。

5. ホスト名の変更

最初に、ホスト名をわかりやすいものに変えます。複数のFortiGateを管理する将来を見据えても、デフォルト名のままはおすすめしません。

config system global

set hostname FGT-60F-Home

end設定後、プロンプトが新しいホスト名に変わります。

FGT-60F-Home #ちなみに、FortiOSのCLIは「config → set → end」という構文がベース。Cisco IOSの「configure terminal → コマンド → end」とは少し違う感覚なので最初は戸惑います。「end」を忘れると設定が反映されないので要注意。

6. システム時刻とタイムゾーンの設定

時刻が正しくないと、ログ解析時に大問題になります。最初に必ず設定しましょう。

タイムゾーン設定値は Asia/Tokyo(JST)= 60 です。

config system global

set timezone 60

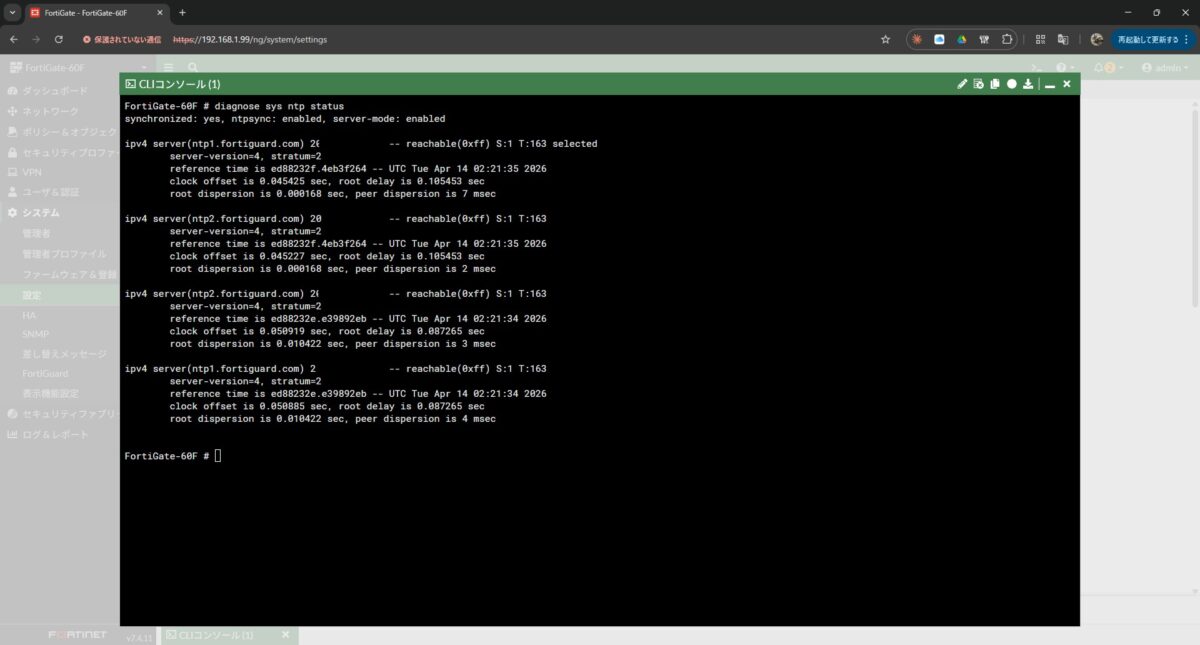

end実はFortiGateは、デフォルトで ntp1.fortiguard.com / ntp2.fortiguard.com に自動同期する設定になっています。初期設定直後に以下のコマンドを叩けば、すでに同期できているはずです。

diagnose sys ntp statussynchronized: yes と表示されていれば、FortiGuard側のNTPサーバーとの時刻同期が成立しています。

社内のNTPサーバーや、国内の公開NTPサーバー(例:ntp.nict.jp)を使いたい場合は、以下のように設定を変更できます。

config system ntp

set ntpsync enable

set type custom

config ntpserver

edit 1

set server "ntp.nict.jp"

next

end

endオフィスやデータセンター環境では、ポリシー上外部NTPへのアクセスが制限されていることも多いので、その場合は社内NTPを指定してください。

7. 管理アクセスの確認(デフォルト設定の活用)

ここで現場のエンジニアに知っておいてほしい重要なポイントがあります。

FortiGate 60Fは工場出荷時点で管理用の設定がすでに入っているので、管理インターフェースを自分でゼロから作る必要はありません。デフォルトでは以下のようになっています。

internalインターフェースに192.168.1.99/24が割り当て済みinternalには HTTPS・SSH・PING の管理アクセスがデフォルトで有効- 物理的には、本体前面の LANポート(ポート番号1〜5、またはスイッチポート)が

internalとして束ねられている

つまり、作業用PCをLANケーブルで本体前面のLANポートに挿して、PC側のIPを 192.168.1.x/24 に設定するだけで、WebUIにアクセスできる状態になっています。

CLIで現在の設定を確認するには以下のコマンドを使います。

show system interface internal出力例(バージョンによって表示が多少異なります):

config system interface

edit "internal"

set vdom "root"

set ip 192.168.1.99 255.255.255.0

set allowaccess ping https ssh fgfm

set type hard-switch

...

next

endallowaccess の行に ping https ssh が含まれていれば、そのまま管理アクセス可能です。

ポイント:現場ではデフォルトのinternalを使うのが基本

「管理用のインターフェースを別途作る」という手順をネットや書籍で見かけることがありますが、実運用ではデフォルトの internal をそのまま使うケースが大半です。理由はシンプルで、FortiGate 60F のようなエントリー機ではLANポートが「ハードウェアスイッチ」としてまとめられており、個別のポートに別々のIPを振るよりも、ハードスイッチ配下のLANセグメントを1つの管理セグメントとして扱う方が自然だからです。

本番環境では、管理アクセスのセキュリティ強化(trusted hostの設定、HTTPの無効化、SSH鍵認証化など)を後から加えていきますが、それは初期設定の段階ではなく「運用に載せる直前」のチェックリストとして実施します。

デフォルト設定で困らない場合は何もしなくてOK

この記事では、デフォルト設定のままでWebUIにアクセスして初期設定を進めていきます。もし自宅LANのアドレスレンジが 192.168.1.0/24 と被っている場合だけ、internal のIPを別のレンジに変更してください(例:192.168.100.99/24 など)。

config system interface

edit "internal"

set ip 192.168.100.99 255.255.255.0

next

end8. WebUIへの初回アクセス

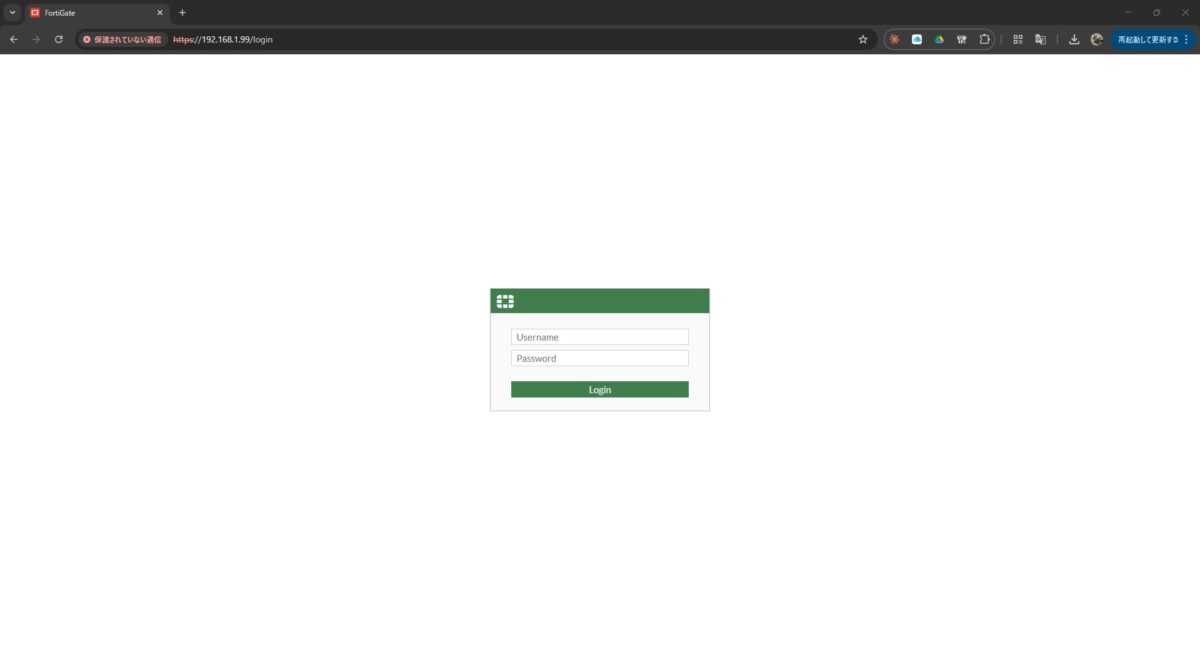

ここまで設定したら、PCを本体前面のLANポートに接続して、ブラウザからWebUIにアクセスできます。

- 作業用PCを本体前面のLANポートにLANケーブルで接続

- PCのIPアドレスを 192.168.1.x/24(例:192.168.1.10)に手動設定

- ブラウザで https://192.168.1.99 にアクセス

- 自己署名証明書の警告が出るので、例外として進む

- admin / 設定したパスワードでログイン

WebUIが表示されたら、ここからは画面操作で進められます。CLIだけで全部やるより、初心者にはWebUIの方が概念がつかみやすいと思います。

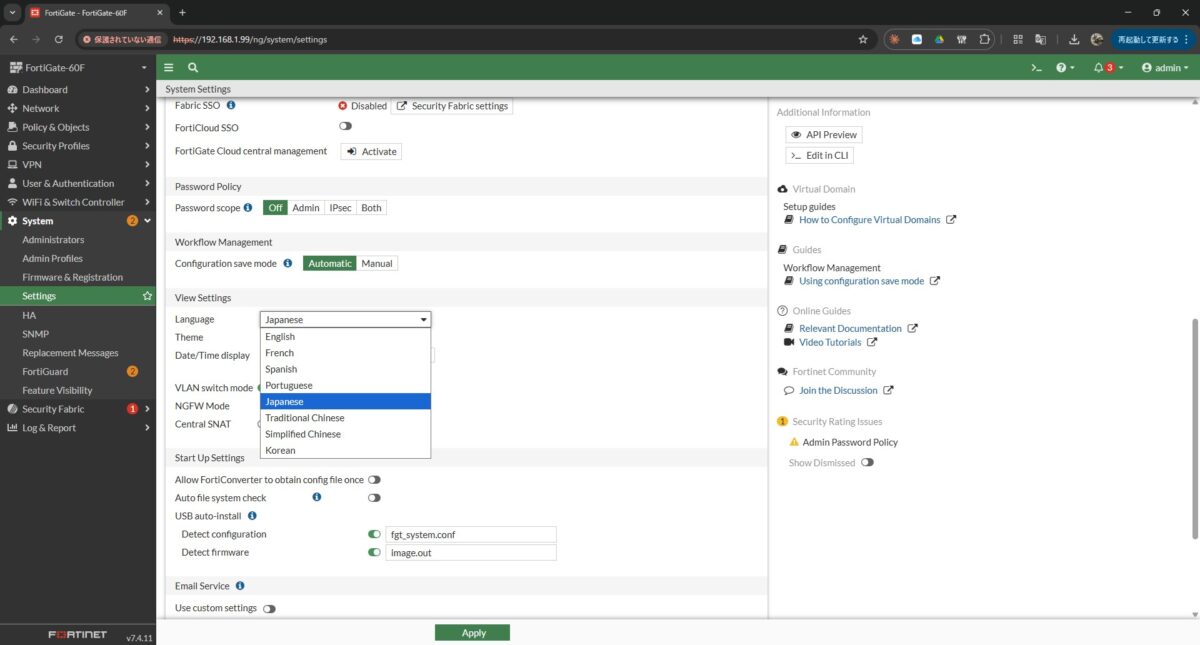

補足:WebUIを日本語化する

初回ログイン時、FortiGateのWebUIは英語表示になっています。英語のままでも問題なく使えますが、初心者にはまず日本語化しておいた方が設定項目の意味がつかみやすいので、ここで変更しておくのがおすすめです。

- 左メニューの System → Settings を開く

- 画面中央の View Settings セクションまでスクロール

- Language ドロップダウンから「Japanese」を選択

- 画面下部の Apply をクリック

日本語化すると、メニューや設定画面の項目がすべて日本語表示になります。英語の方が海外のドキュメントと対応が取りやすいので上級者は英語のまま使うこともありますが、まず概念をつかむ段階では日本語の方が圧倒的に楽です。

ここから先のスクショは、日本語表示に切り替えた後のものを載せています。

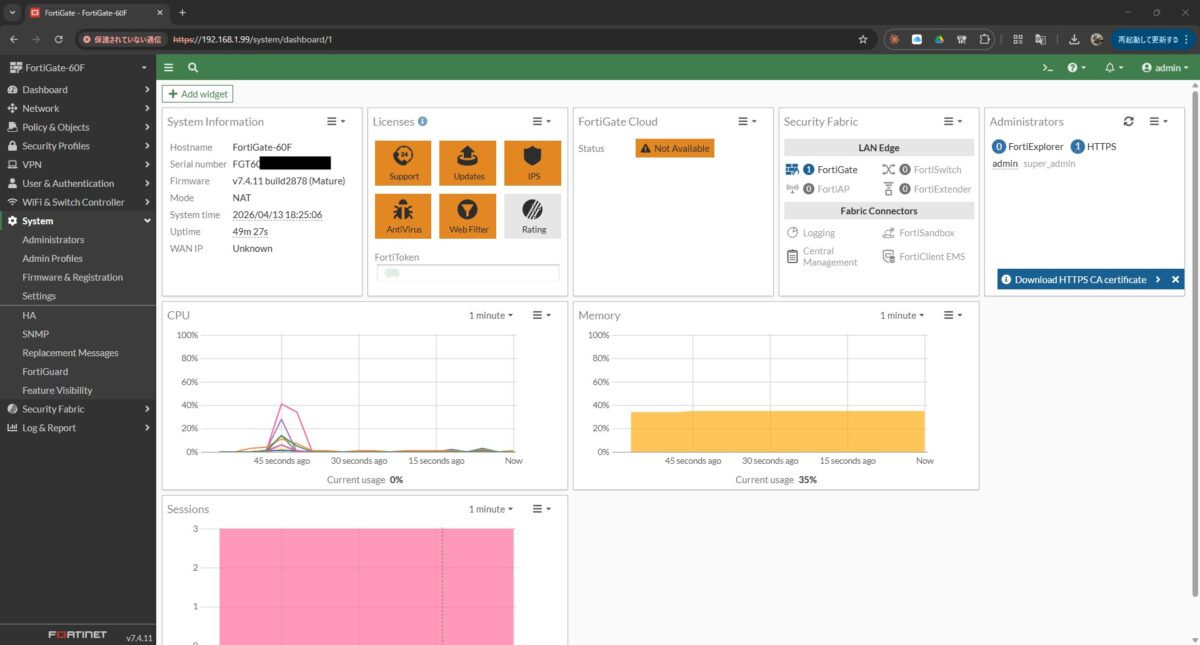

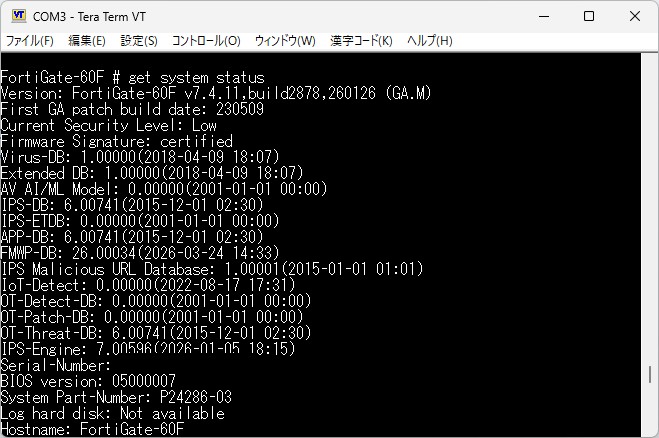

9. ファームウェアバージョンの確認

WebUIにログインしたら、まず現在のファームウェアバージョンを確認します。

確認方法:ダッシュボード → System Information ウィジェット、または CLI で get system status

私の60Fは購入時点で7.4系でした。ファームウェアアップグレードはトラブルの元になるので、初期設定が完了するまでは触らない方が無難です。

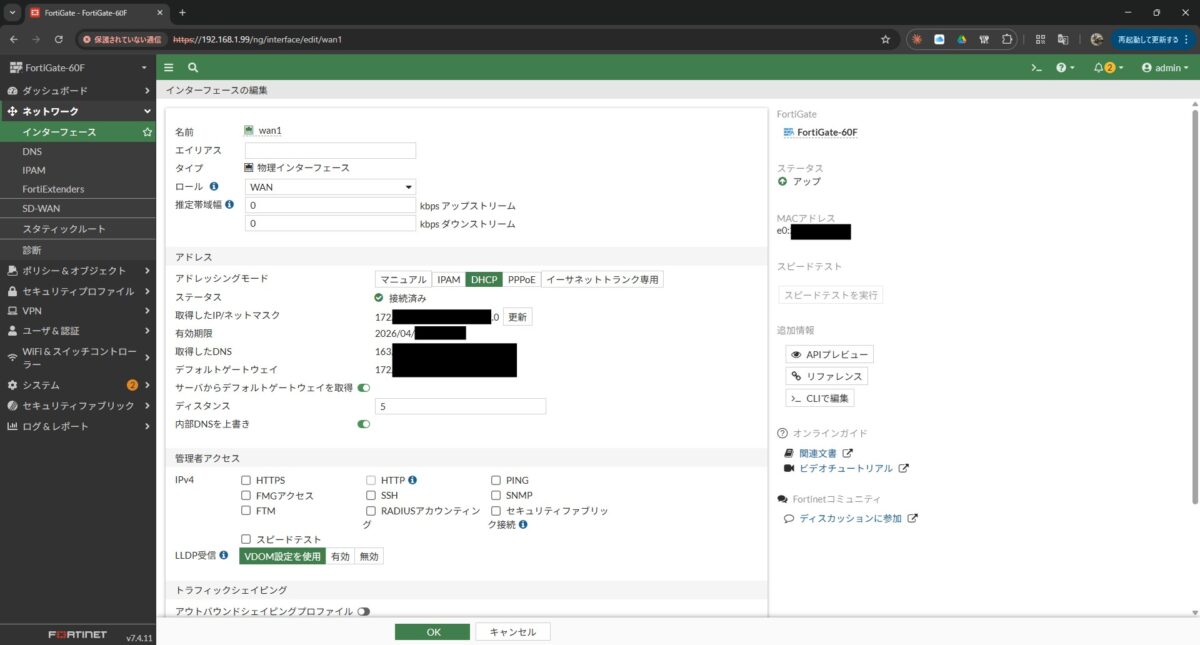

10. WAN(インターネット側)インターフェースの確認

こちらもセクション7と同じく、FortiGate 60F はデフォルトで wan1 が DHCP クライアントとして動く設定になっています。つまり、ONUやルーターからDHCPでIPが払い出される環境であれば、wan1 にケーブルを挿すだけでインターネット側のIPが自動取得されます。

まず現在の wan1 の状態を確認してみましょう。WebUI から確認するのが一番わかりやすいです。

- ネットワーク → インターフェース →

wan1を開く - アドレッシングモードが「DHCP」になっていること

- 「取得したIP/ネットマスク」にIPが表示されていること

- 「ステータス」がアップになっていること

CLIから確認する場合は以下のコマンドです。

diagnose ip address list固定IPで運用したい場合

プロバイダから固定IPが払い出されている場合や、既存のルーターの下にぶら下げる構成で静的にIPを振りたい場合は、wan1 を手動設定に変更します。

config system interface

edit "wan1"

set mode static

set ip 203.0.113.10 255.255.255.0

set allowaccess ping

next

end

config router static

edit 1

set gateway 203.0.113.1

set device "wan1"

next

endallowaccess ping だけ許可しているのは、外部からのping疎通確認を通すため。SSH/HTTPSはセキュリティ上の理由でWAN側からは原則開けません。

注意:wan1 と wan2 の使い分け

FortiGate 60F には wan1 と wan2 の2つのWANポートがあります。シングル回線運用なら wan1 だけでOKですが、デュアルWAN冗長構成やロードバランス構成を組むなら wan2 も活用できます。本記事では初期設定にフォーカスするので、wan1 のみを使う前提で進めます。

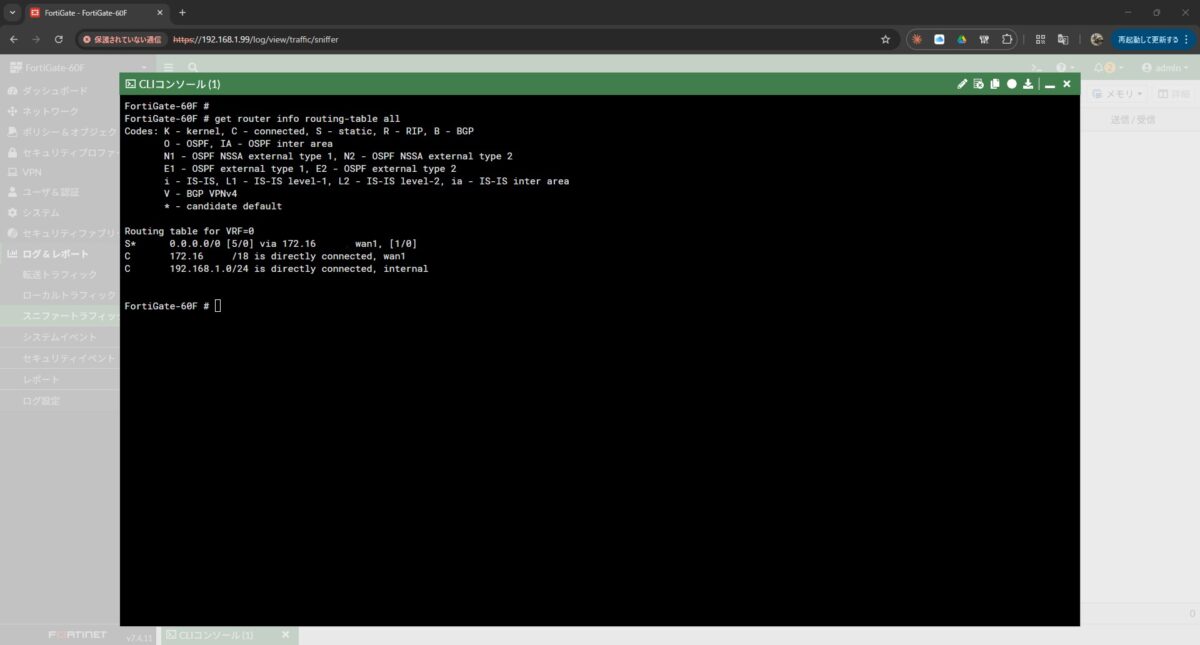

11. デフォルトルート確認

WANがDHCPの場合は自動でデフォルトルートが入りますが、念のため確認します。

get router info routing-table all出力結果の中に S* 0.0.0.0/0 のような行があれば、デフォルトルートが設定されています。S* は「Static・デフォルト候補」という意味で、これが表示されていればWANへのルーティングは問題ありません。

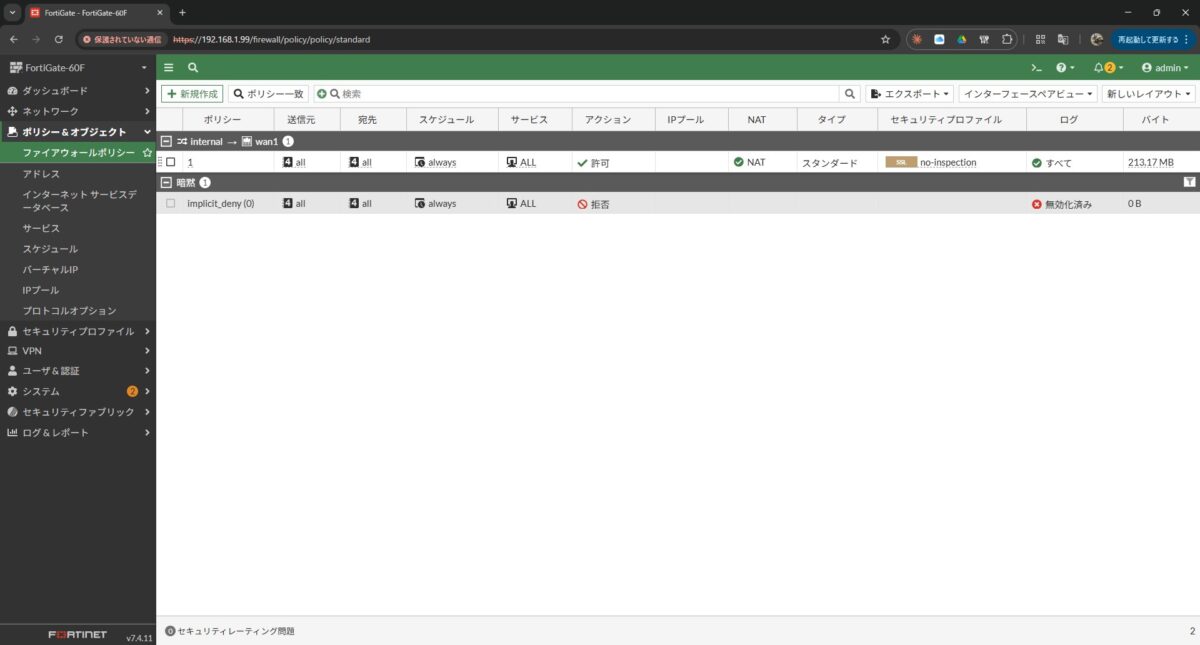

12. 基本的なファイアウォールポリシーの作成

FortiGateは「ポリシーがないと全パケットがdrop」という原則です。Ciscoのデフォルト動作と違うので、初心者がよくハマるポイントです。

最初に必要な「LAN→WAN」の許可ポリシーを作ります。

config firewall policy

edit 1

set name "LAN-to-WAN"

set srcintf "internal"

set dstintf "wan1"

set srcaddr "all"

set dstaddr "all"

set action accept

set schedule "always"

set service "ALL"

set nat enable

next

endポイントは set nat enable の部分です。これがないとLANからWANへの通信時にNATが効かず、インターネットに出ていけません。

13. インターネット接続テスト

ここまで来たら、LANに接続したPCから外部に出られるはずです。

- PCから ping 8.8.8.8 を実行

- PCから nslookup google.com を実行

- ブラウザで適当なサイトにアクセス

もし通らない場合のチェックポイント:WANインターフェースのIPが取得できているか、デフォルトルートがあるか、ファイアウォールポリシーがLAN→WANで作られているか、NATが有効になっているか。

14. 設定バックアップ

ここまで設定したら、必ずバックアップを取ります。後で「あの時の設定どうだったっけ」となりがちなので、節目ごとに保存する習慣をつけましょう。

WebUIから:System → Settings → Configuration → Backup

CLIから:

execute backup config flash initial-setup-completeCLIのバックアップはFortiGate内蔵のフラッシュに保存されます。WebUIのバックアップはダウンロードファイルとして手元のPCに保存できるので、両方やっておくと安心です。

15. 初期設定後にやっておくべきこと

ここまでで「ネットワーク機材として動いている」状態になりました。

セキュリティ強化:

- 管理アクセス(HTTPS/SSH)を許可するIPを限定する(trusted host設定)

- HTTP管理アクセスを無効化する

- 管理者アカウントを追加で作成し、定期的にパスワードローテーション

- 2要素認証(FortiToken等)を検討

運用準備:

- ログをsyslogサーバーに転送する設定

- SNMPでの監視を有効化

- 定期的な設定バックアップの自動化

- ファームウェアアップデート方針の決定

これらは別記事で詳しく扱う予定なので、シリーズ全体を追ってもらえると嬉しいです。

まとめ

FortiGate 60Fの初期設定、ここまで終わると一段落です。所要時間としては、コンソール接続から最低限のインターネット疎通まで、慣れていれば1時間以内で完了します。

CCNAでCiscoルーターに触れたことがある人なら、「やってることの本質は同じだけど、用語と構文が違うだけ」という感覚で進められると思います。逆に言えば、Cisco経験者がFortiGateに移行するハードルはそこまで高くありません。

ここから先は、ファイアウォールポリシーの設計、VPNの構築、ログの可視化など、実用的な使い方に進んでいきます。シリーズ記事として続きを書いていく予定なので、興味があればぜひ追ってください。

質問や、「ここの手順がうまくいかない」という相談があれば、コメントでも気軽にどうぞ。

注記:本記事の内容はFortiOS 7.4系での動作を前提としています。バージョンによってCLI構文やWebUIのレイアウトが異なる場合があるため、最新の正確な情報はFortinet公式ドキュメントもあわせてご確認ください。

FortiGateシリーズの他の記事もぜひ読んでみてください。