自宅や職場で使っているWi-Fiルーター、バッファロー製なら今すぐ確認してほしい。

2026年3月末〜4月上旬、バッファローは自社製のWi-Fiルーター・中継機・VPNルーターなど計46モデルに、深刻なセキュリティ上の欠陥が複数あることを公表した。JPCERT/CC(日本のサイバーセキュリティ専門機関)も4月1日付けのWeekly Reportで注意喚起を出している。

特に知っておいてほしいのが、7製品については今後もパッチが永久に提供されないという点だ。

今回の脆弱性、どのくらいやばいのか

率直に言う。今回の問題が厄介なのは、「ルーターの正面玄関の鍵ごと壊されている」レベルの欠陥だからだ。

報告された6件のうち、特に危険な4件がこれだ。

| CVE番号 | 脆弱性の種類 | CVSSスコア | 何ができるか |

|---|---|---|---|

| CVE-2026-27650 | OSコマンドインジェクション | 8.7 | 認証なしでルーターを遠隔操作 |

| CVE-2026-32678 | 認証バイパス | 8.8 | 管理画面のログインを突破 |

| CVE-2026-32669 | コードインジェクション | 8.8 | 悪意あるコードをメモリに注入 |

| CVE-2026-33280 | 非公開デバッグ機能への不正アクセス | 8.7 | 製品の隠し機能を悪用 |

CVSSスコアは最大10点で、7.0以上は「重大(High)」に分類される。8台後半はその中でも上位の数字で、日常的にセキュリティアドバイザリを確認しているエンジニアからすると「これは本当にまずい」と身構えるレベルだ。

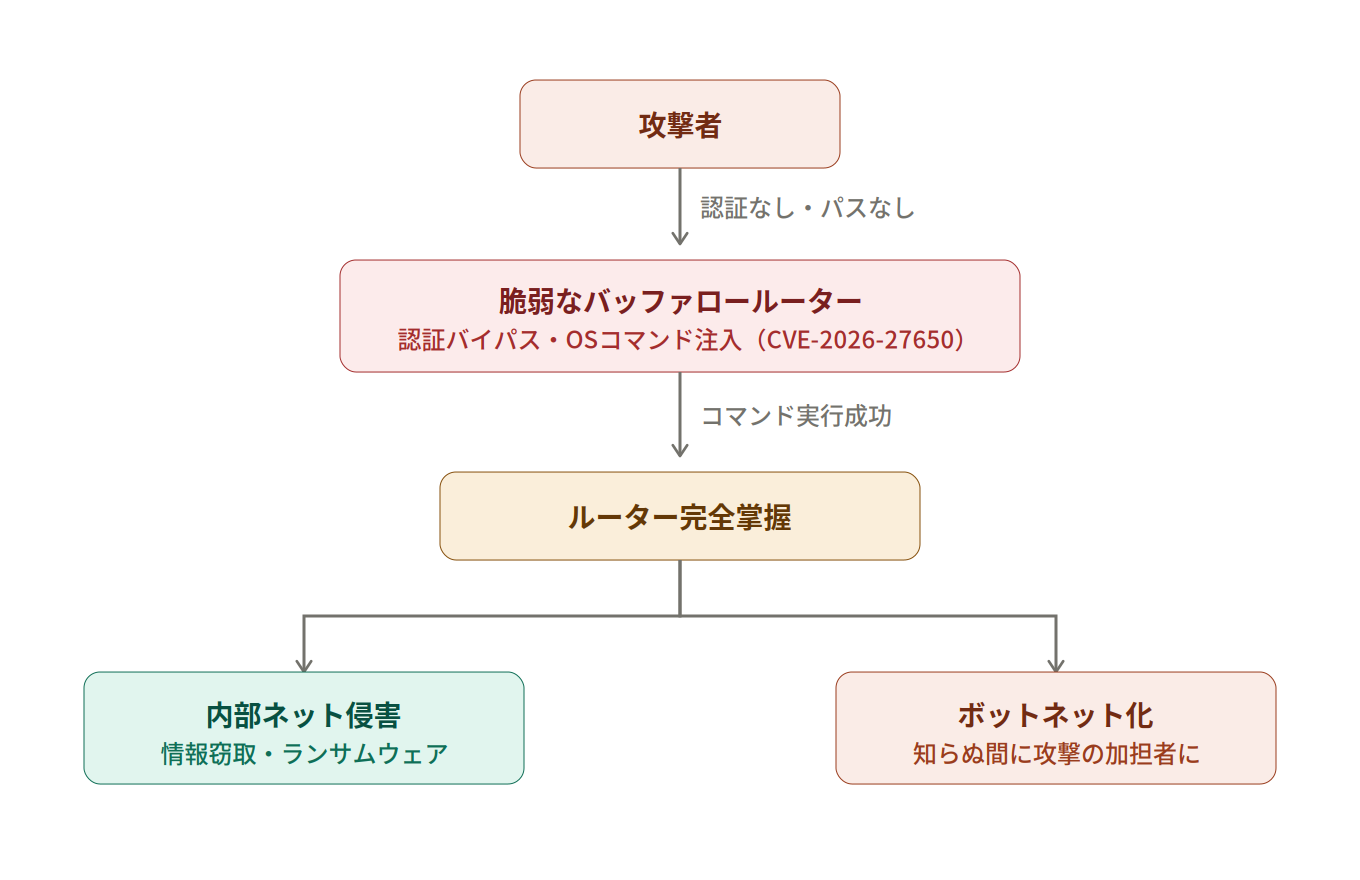

中でもCVE-2026-27650(OSコマンドインジェクション)は特に性質が悪い。ルーターの管理画面のIDもパスワードも知らなくていい。インターネット越しに細工したリクエストを送りつけるだけで、ルーターのOS上で任意のコマンドが実行できてしまう。

暗号化やパスワードの話以前に、「入り口の扉ごと外されている」イメージと思ってほしい。

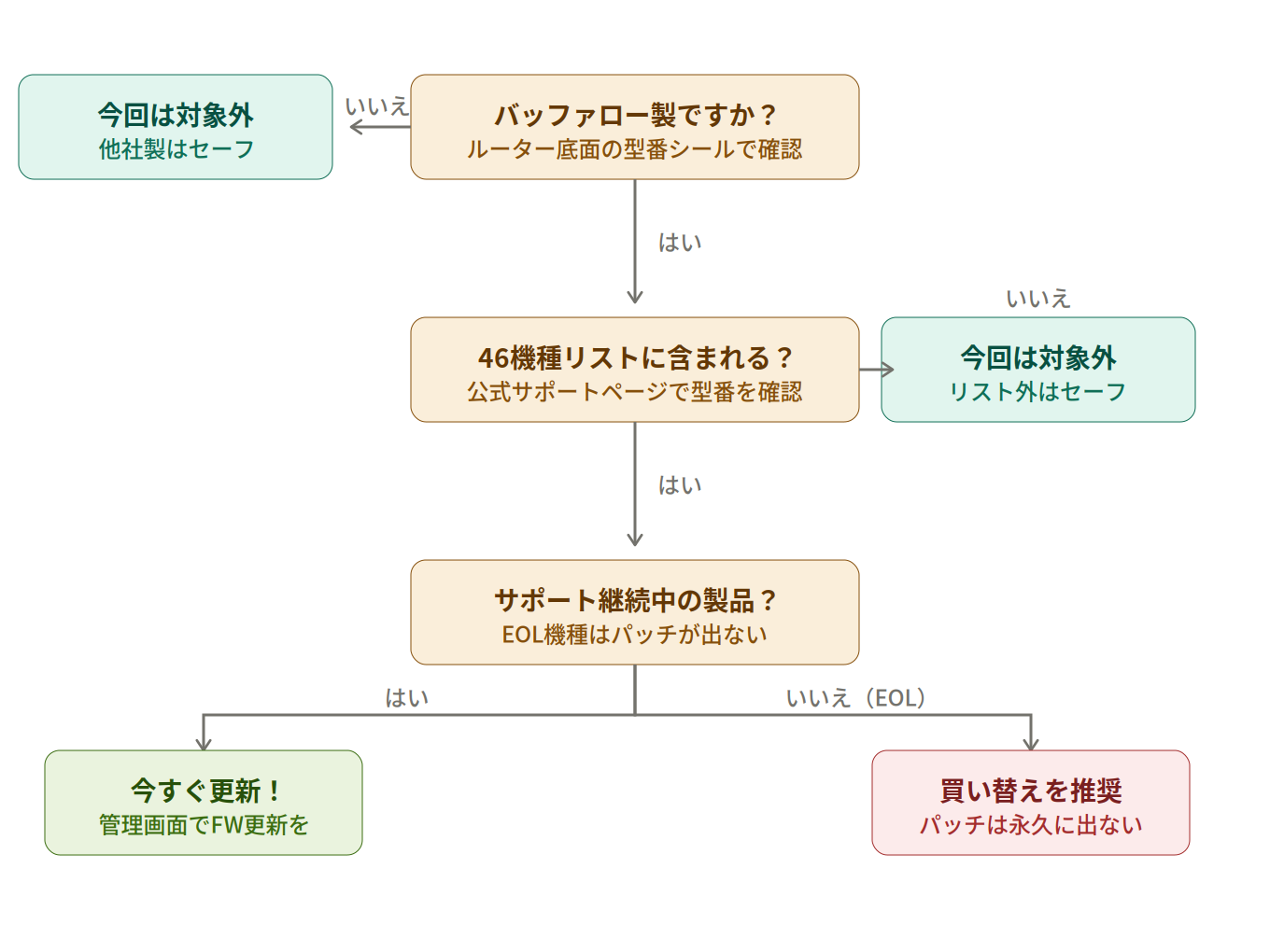

自分のルーターが対象かどうか確認する

まず機種名を確認しよう。ルーター本体の裏面または底面にシールが貼ってあり、「WSR-」「WXR-」「WZR-」などで始まる型番が書いてある。

バッファロー公式のサポートページに対象46機種の一覧がある。確認結果によって次の3つに分かれる。

- 対象外の機種 — 今回は問題なし。定期的なファームウェア更新は続けよう

- 対象かつサポート継続中 — 今すぐファームウェアを更新する

- 対象かつEOL(サポート終了) — 次のセクションを読んでほしい

7製品はパッチが永久に出ない

対象46モデルのうち39製品には修正済みファームウェアがすでに提供されている。問題は残りの7製品だ。

WZR-600DHP、WZR-600DHP2、WZR-600DHP3など、かつての主力シリーズがこれにあたる。EOL(End of Life)のため、どれだけ深刻な脆弱性があっても修正版ファームウェアが提供されることは二度とない。

「まだ普通につながっているから大丈夫」は正しくない。ルーターが動作しているように見えても、外からは常に攻撃可能な状態になっている。

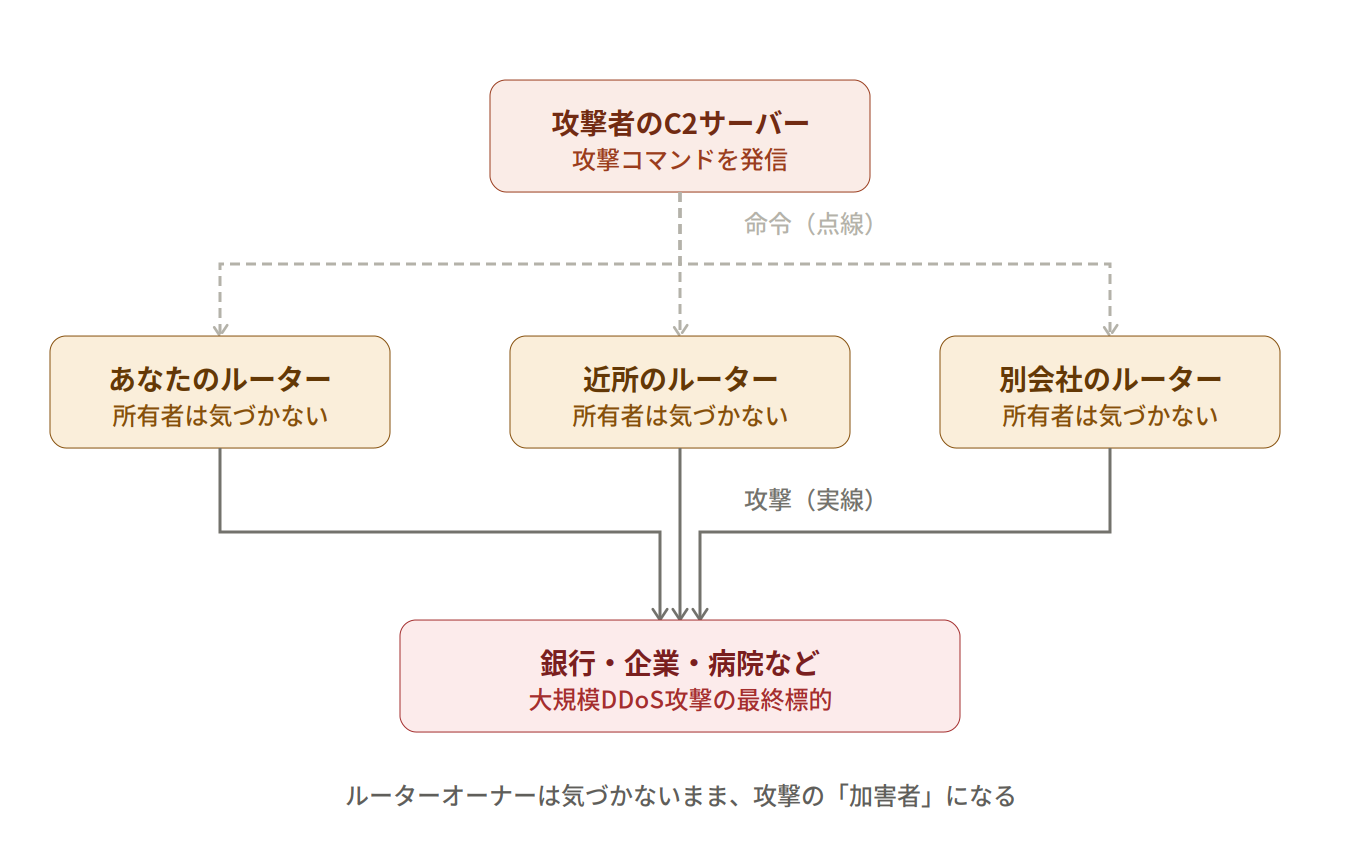

「被害者」が「加害者」になる話

ここは多くの人が知らないリスクだ。

乗っ取られた場合、被害は自分の家のネットワークへの侵入だけで終わらない可能性が高い。あなたのルーターが攻撃者に操られるボットとして、第三者への大規模なサイバー攻撃に使われることがある。

攻撃者はC2サーバー(Command & Controlサーバー)から乗っ取ったルーター群を一斉に操作する。あなたの自宅ルーターは「普通の家庭のWi-Fi」に見えたまま、裏では銀行・病院・企業インフラへのDDoS攻撃を行っている——そういう状態になる。

ログには攻撃元としてあなたのIPアドレスが残る。法的なリスクまで含めると、「自分には関係ない」では済まされない話だ。

今すぐやること3ステップ

ステップ1:ファームウェアを確認・更新する

ルーターの管理画面(多くは192.168.11.1または192.168.0.1)にアクセスして、「管理」または「詳細設定」の中にあるファームウェア更新メニューを開く。「最新版を確認」ボタンを押して、更新があれば即座に適用しよう。

適用後はルーターが再起動するので数分間インターネットが切れる。それだけだ。

ステップ2:EOL機器は買い替えを本気で検討する

WZRシリーズなどEOL機種を使っている場合、サポートが切れた機器をインターネットに繋ぎ続けることは「壊れた鍵のまま玄関を放置している」のと同じ状態だ。中古で売る場合も、ファームウェアの初期化は必ずやること。

ステップ3:管理画面へのリモートアクセスを無効化する

設定の中に「リモート管理」「外部からの管理」という項目があればオフにする。インターネット側からルーターの管理画面にアクセスできる状態は、それだけで攻撃の入り口になる。

買い替えを検討するなら

EOL機器からの乗り換えを考えているなら、現行のWi-Fi 6Eまたは信頼性の高いWi-Fi 7対応機種を選ぶのが定石だ。

EOL機器からの乗り換えには、以下の3機種が候補になる。バッファローからの乗り換えなら①、Wi-Fi 7に移行したいなら②か③がコスパよくまとまる。

まとめ

- バッファロー製ルーター46機種に深刻な脆弱性(CVSSスコア8.7〜8.8)

- 認証なしでリモートからルーターを乗っ取れる欠陥が含まれる

- 7製品はEOLのためパッチが永遠に提供されない

- 乗っ取られると「加害者化」リスクがある

- ファームウェア更新 → EOLなら買い替え → リモート管理オフ

セキュリティ系の話は「面倒くさい」「自分は大丈夫」と後回しになりがちなのはわかる。でも今回は「知らぬ間に犯罪に加担させられる可能性がある」レベルの話が含まれている。まず10分だけ時間を取って、自分のルーターの型番を確認してみてほしい。

10Gbps回線を引いている場合は、ルーターの買い替えついでにWAN/LANポートの10G対応も確認しておこう。ボトルネックの見つけ方はこちらで解説している。