「EDRとSASEってどっちがいいの?」と聞かれて固まった話

先日、後輩から「EDRとSASEってどっちがいいんですか?」と聞かれて、一瞬固まったんですよね。

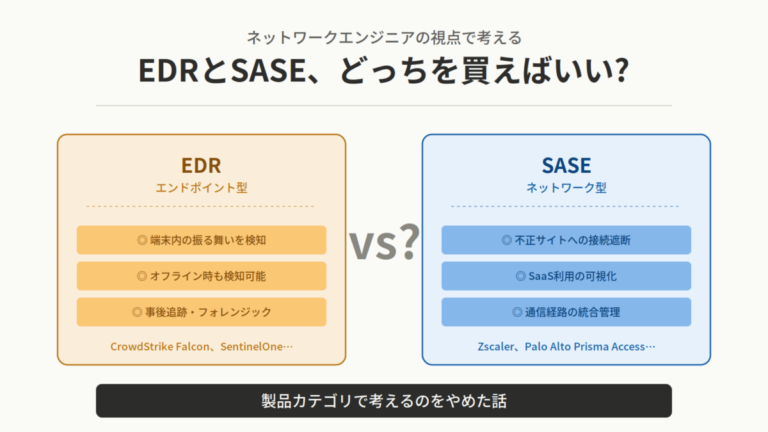

少し前なら「いやいや、用途が違うから両方必要だよ」で終わってた話なんです。EDRは端末で起きてることを見る道具、SASEはネットワーク経路を守る道具で、そもそも比較するレイヤーが違いますよ、って。

でも最近、実際にEDR製品を提案する案件に絡んでいて、競合の動きや各ベンダーの製品ラインナップを調べていくうちに、その答えがもう半分くらいズレてることに気づいたんです。

各ベンダーがどんどん領域を広げてて、「EDRベンダー」「SASEベンダー」というラベルが成り立たなくなってきてる。10年以上ネットワークエンジニアやってきて、セキュリティ製品の世界もそれなりに見てきたつもりだったんですけど、ここ数年の変化の速さにはちょっと驚きました。

この記事は、その違和感を自分なりに整理したメモみたいなものです。同じように「EDR?SASE?XDR?MDR?もう何が何だか…」って感じてる方の参考になれば嬉しいです。

昔は分かりやすかったんですよね

セキュリティ製品の世界、2015年頃まではめちゃくちゃシンプルだったんですよ。

| 領域 | 代表的な製品 |

|---|---|

| アンチウイルス | Symantec、McAfee、Trend Micro |

| ファイアウォール | Cisco ASA、Fortinet FortiGate、Check Point |

| プロキシ | Blue Coat、Squid |

| IDS/IPS | McAfee、Sourcefire |

| WAF | F5 BIG-IP、Imperva |

各レイヤーに専業ベンダーがいて、それぞれの領域で「ベスト」を選んで組み合わせる。いわゆるベストオブブリードってやつですね。

当時のRFP(調達仕様書)を書いてた頃の感覚で言うと、「この案件のFWはFortinetで決まりだな」「アンチウイルスはトレンドマイクロが業界標準だから外せないよね」みたいな感じで、製品とカテゴリが頭の中で1対1に紐付いてたんです。比較検討も楽でした。同じカテゴリの製品同士を並べて、機能・価格・サポートで点数つければよかったので。

ただ、この時代の弱点もあって、製品を5社買えば管理画面も5つ、契約窓口も5つ、運用ノウハウも分散するんですよね。情シスの人たちは複数ベンダーの管理画面を行ったり来たりしながら運用してて、それがまた当たり前の風景でした。今思うと結構しんどかったかなと思います。

「EDR」「SASE」というカテゴリが生まれた

転機は2017年くらいからでしょうか。アンチウイルスでは止められない攻撃が増えてきて、「振る舞い検知」「事後追跡」が必要だという認識が広まって、EDR(Endpoint Detection and Response)というカテゴリが立ち上がりました。CrowdStrikeのFalcon、SentinelOne、Cybereasonあたりが代表選手ですね。

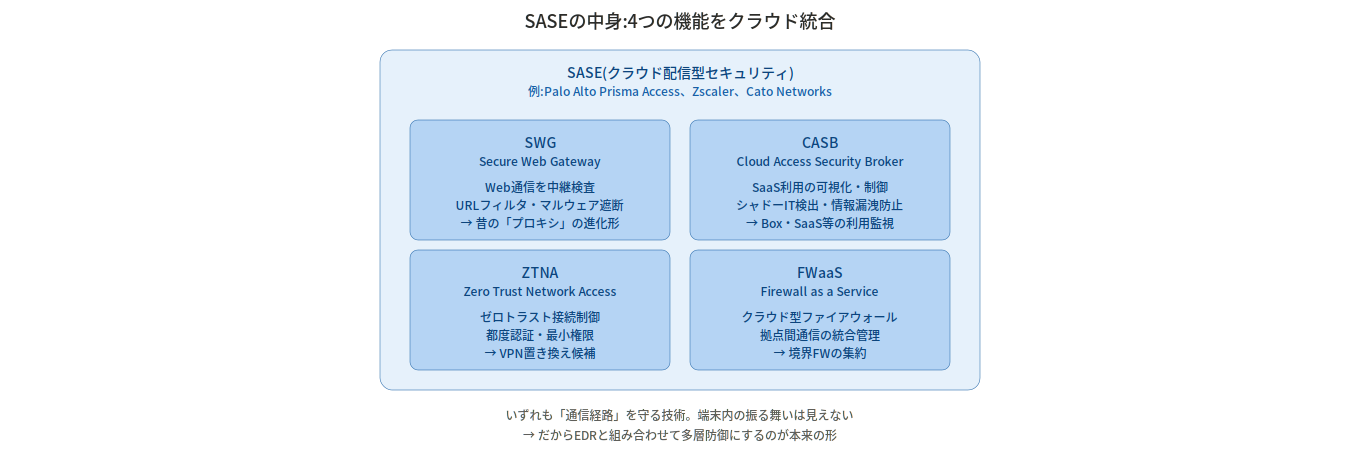

少し遅れて2019年、ガートナーがSASE(Secure Access Service Edge)っていう概念を提唱します。SWG・CASB・ZTNA・FWaaSをクラウドで統合提供する、という新しいパラダイム。Zscaler、Palo Alto Prisma Access、Netskopeあたりが主要プレイヤーです。

この頃はまだ、カテゴリの境界がはっきりしてたんですよね。

- 「端末で何が起きてるか見たい」 → EDR(CrowdStrikeなど)

- 「社外からの安全な接続と通信検査をしたい」 → SASE(Zscalerなど)

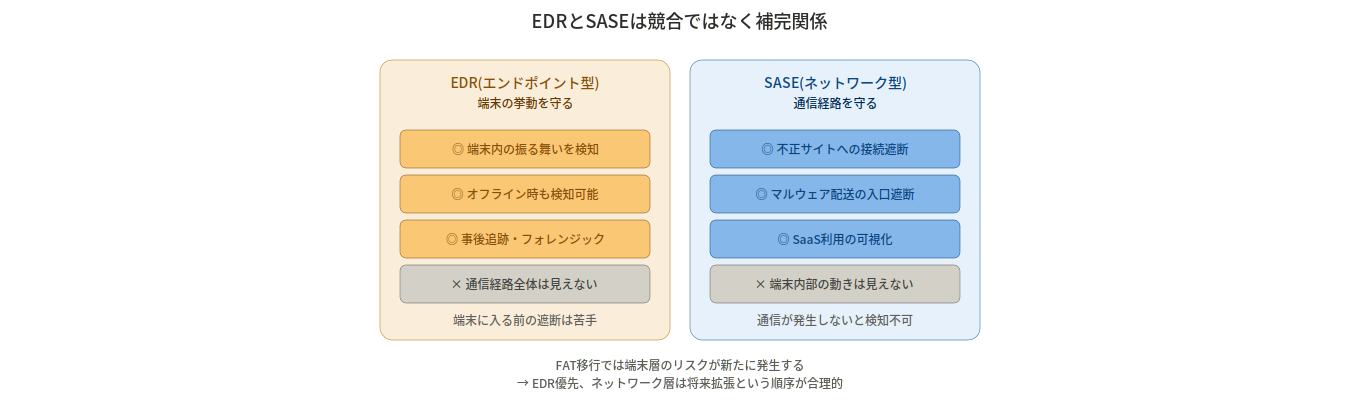

EDRとSASEは、守備範囲が全然違うんですよ。EDRは端末の中の振る舞いを見る、SASEは通信経路を見る。この役割分担を図にするとこんな感じです。

この図を見せながら、「両方必要なんですよ、競合じゃなくて補完関係なんです」って説明してたのが2020年〜2022年頃の話です。当時はこの説明で十分通用してました。

カテゴリの境界が溶け始めた

ところが2023年以降、各ベンダーが自分の出自カテゴリを越えて領域を広げ始めたんです。これが本当に一気に進みました。

CrowdStrikeの場合

EDR専業から始まったCrowdStrike、今はこんなラインナップになってます。

- Falcon Insight(EDR)

- Falcon Prevent(次世代AV)

- Falcon Identity Protection(ID保護)

- Falcon Cloud Security(クラウドワークロード保護)

- Falcon Next-Gen SIEM(SIEM)

- Falcon LogScale(ログ管理)

- Falcon Complete(MDR)

もう「EDRベンダー」って呼ぶには無理が出てきてて、実態はエンドポイント中心の総合セキュリティプラットフォームです。

Palo Altoの場合

もともと次世代ファイアウォールの会社だったPalo Alto Networks、こっちはもっと範囲が広いです。

- PAシリーズ(物理FW)

- Prisma Access(SASE)

- Prisma Cloud(クラウドセキュリティ)

- Cortex XDR(EDR/XDR)

- Cortex XSOAR(SOAR)

- Cortex XSIAM(AI駆動SOC)

- Unit 42(MDR/インシデント対応)

注目してほしいのがCortex XDR。これ、実態としてはCrowdStrike Falconの直接競合になるEDR/XDR製品なんですよ。つまりPalo AltoはSASE(Prisma Access)とEDR(Cortex XDR)を両方持ってるわけです。

Microsoftの場合

Microsoftは Defender ブランドで以下を統合してきました。

- Defender for Endpoint(EDR)

- Defender for Cloud(クラウド)

- Defender for Identity(ID)

- Defender for Office 365(メール)

- Defender for Cloud Apps(CASB)

Microsoft 365 E5を持ってる顧客なら、追加コストほぼゼロで一通り使えちゃう。これは強いです。

つまり何が起きてるかというと

もうお分かりかと思いますが、「EDRベンダー」「SASEベンダー」というラベルが崩壊してるんですよ。各社が他社の領域に食い込んで、自社のプラットフォーム内で全部完結させようとしてる。

「EDR vs SASE」っていう比較も、実は意味をなさなくなりつつあります。同じベンダーが両方持ってるから、本来比較すべきなのはベンダー同士であって、カテゴリ同士じゃないんですよね。

なぜベンダーは領域を広げたがるのか

これは経済学的に見るとシンプルな話で、プラットフォーム化した方が儲かるからです。

顧客側のメリットとしては、こんな感じ。

- 管理画面が1つで済む

- 契約窓口が1つで済む

- 製品間の連携が最初から取れてる

- 運用ノウハウが分散しない

- ベンダー教育コストが減る

ベンダー側のメリットはこっち。

- 客単価が上がる(1社で5製品売れる)

- 競合の侵入余地が減る

- 解約されにくくなる(ロックイン効果)

- データを集約できて、それ自体が競争優位になる

顧客にもベンダーにも都合がいいので、この流れは止まらないんですよね。

これってセキュリティ業界特有の現象じゃなくて、SaaS全般で起きてることです。SalesforceはSales Cloudから始まって今はマーケ・サービス・分析まで全部、ServiceNowはITSMから人事・顧客管理・セキュリティオペレーションまで、Microsoft 365もOffice製品から始まって今やコラボ・セキュリティ・分析の総合パッケージです。

大きなプラットフォームに集約していくっていうのが、この10年のSaaS業界の大きな流れで、セキュリティ製品もその一部に過ぎないんだなと。

そもそも「カテゴリ」って誰が決めてるんだろう

ここでちょっと立ち止まって考えたいんですけど、セキュリティ製品のカテゴリって、そもそも誰が決めてるんでしょうか?

実はガートナーやフォレスターといった調査会社が定義してるケースが多いんですよね。「マジック・クアドラント」とかで有名な、あの会社たちです。彼らは買い手(企業のIT部門)向けに製品を整理する仕事をしてるので、「製品を比較しやすいように」枠を作るんです。

これって買い手にとってはありがたい話なんですよ。EDRというカテゴリが定義されてれば、「EDR製品の比較表」を作って評価できますから。

ところがベンダー側はこの枠に収まりたくないんです。なぜかというと、枠に収まると競合と直接比較されて、価格競争に巻き込まれるから。だからベンダーはこういう動きを取ります。

- 新しいカテゴリ名を作る(XDR、SSE、CNAPPなど)

- 複数カテゴリにまたがる製品を作る

- 独自の機能名で差別化する(「Threat Graph」「Precision AI」など)

XDR(Extended Detection and Response)っていうカテゴリは、まさにこのパターンの典型例ですね。EDRの拡張形として登場したんですけど、ベンダーごとに定義がバラバラで、「結局XDRって何なの?」状態が今も続いてます。CrowdStrikeのXDRとPalo AltoのXDRとMicrosoftのXDRは、それぞれ意味するところが微妙に違うんですよね。

つまりカテゴリ分類は調査会社とベンダーの綱引きで、買い手はその間で混乱する、っていう構造になってる。NEとして現場で「あれ、結局これとこれって何が違うんだっけ」って感じる場面が増えるのは、こういう背景があったんだなと、今回調べていて納得しました。

じゃあ「EDRかSASEか」って聞かれたら、今はどう答えるか

冒頭の後輩の質問に戻ります。「EDRとSASEってどっちがいいんですか?」

今の僕の答えは、「製品カテゴリで考えるのをやめて、解決したい課題から逆算してみよう」です。

例えばこんな整理ができます。

「端末で何が起きてるか見たい・追跡したい」場合

→ EDR系の機能を持つ製品を探す

→ CrowdStrike Falcon、Cortex XDR、SentinelOne、Microsoft Defender for Endpointなど

「社外からの接続を安全にしたい・Web通信を検査したい」場合

→ SASE系の機能を持つ製品を探す

→ Zscaler、Prisma Access、Netskope、Cato Networksなど

「両方やりたい」場合

→ 1社で両方持ってるベンダー(Palo Alto、Microsoftなど)を選ぶか

→ 各レイヤーで強い製品を組み合わせる(CrowdStrike + Zscalerなど)

→ どっちが良いかは顧客の運用体制と予算次第

大事なのは、「EDR製品の中で比較する」っていう発想を捨てることかなと。EDR製品同士を比較するんじゃなくて、「自社の課題を解決できる機能を持ってる製品を、ベンダー横断で探す」って発想に切り替える。

EDRが欲しい人にCortex XDRを提案することもできるし、ID保護まで含めて欲しい人にCrowdStrike Falcon Identity Protectionを提案することもできる。機能要件と運用体制から逆算して、その機能を持つ製品を探すんです。

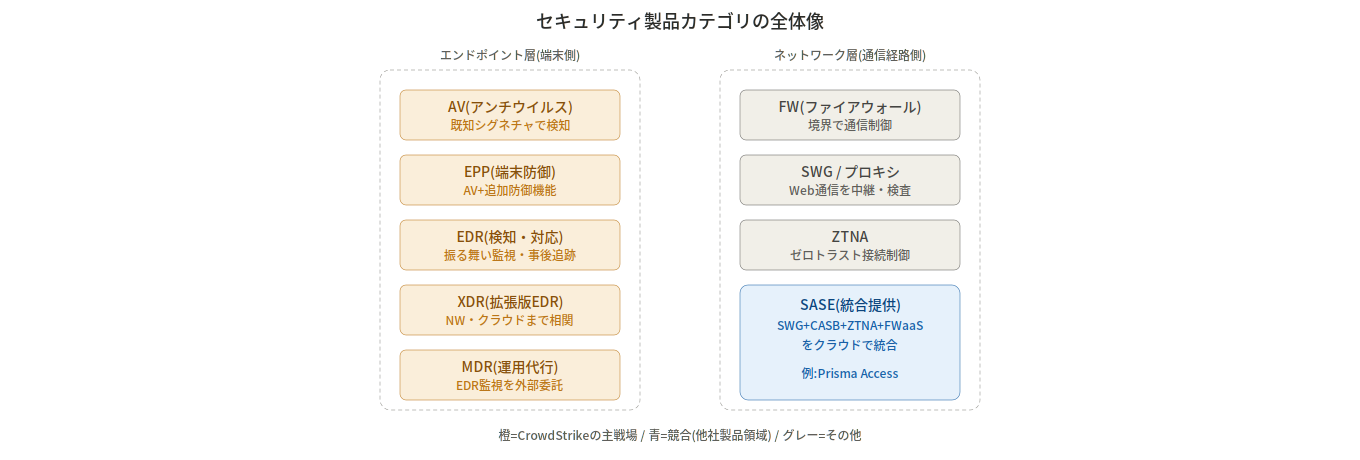

この図はカテゴリ分類で整理したものですけど、各カテゴリの中に「主要ベンダー」を書き込もうとすると、同じベンダー名が複数のカテゴリに出てくることになります。それが今の現実なんですよね。

NEとしてこれからどう向き合うか

最後に、ネットワークエンジニアとしてこの流れにどう向き合うか、自分なりの整理を書いておきます。

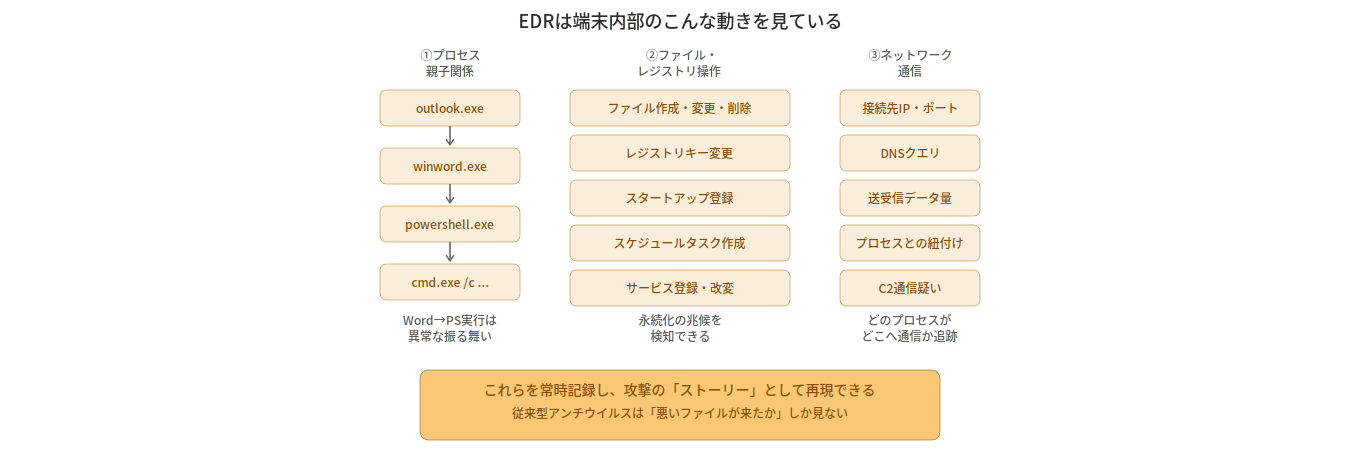

製品名やカテゴリ名を覚えるより、機能の解像度を上げる

「EDR」っていう言葉を覚えるより、「プロセスの親子関係を追跡できる機能」「ファイル・レジストリの変更を記録できる機能」「ネットワーク通信をプロセス単位で紐づけられる機能」みたいな個別機能の解像度を上げた方が、結果的に製品比較ができるようになるかなと思います。

こういう「具体的に何を見てるか」が頭に入ってると、ベンダーが「次世代◯◯」「AI駆動◯◯」って言ってきた時も、「で、実際何の機能なの?」って聞き返せるんですよね。

ベンダーの製品ポートフォリオ全体を把握する習慣をつける

1製品だけ見てると競合関係を見誤ります。例えば「CrowdStrikeとPrisma Accessって競合しないよね」って思い込んでたら、Palo AltoがCortex XDRも持ってて、結果的にフルスタックで競合する可能性がある、みたいな落とし穴があるんですよ。ベンダーの製品一覧ページを定期的にチェックするだけでも、見え方がだいぶ変わります。

カテゴリ比較表に頼らず、実際の検知ログや運用画面を見て判断する

カタログ上の機能比較って、案外当てにならないことが多いです。同じ「振る舞い検知」って書いてあっても、製品によって精度も誤検知率も全然違う。PoC(概念実証)で実機を触るのが結局一番正確かなと。最近はベンダーがPoCを比較的気軽に提供してくれるので、機会があれば積極的に触らせてもらいましょう。

「ベストオブブリード vs シングルベンダー」の判断は顧客次第

これは結論の出ない議論なんですけど、判断軸としてはこんな感じです。

- シングルベンダーが向いてるケース:運用人員が少ない、統合管理を重視したい、製品間連携を活かしたい

- ベストオブブリードが向いてるケース:各レイヤーで最高品質を求めたい、特定ベンダーへのロックインを避けたい、組織が大きく専門チームがいる

どっちが正解ってことはなくて、顧客の組織体制と運用方針で決まる話なんですよね。提案する側としては、両方の選択肢を理解した上で、相手に合った構成を出せるようになりたいなと思います。

おわりに

10年以上NEやってきて、製品カテゴリで覚える時代から、機能と課題で考える時代へ、っていうのが今回の整理で見えてきました。

冒頭の後輩からの質問、「EDRとSASEってどっちがいいんですか?」に対しては、こう答えようかなと。

「どっちって聞き方より、まず何を解決したいか教えてくれない?それに合う機能を持ってる製品を、ベンダー横断で探すから」

カテゴリで覚える時代は、もしかしたらもう終わってるのかもしれません。完全に無意味になったわけじゃなくて、初学者の理解や調達要件の整理にはまだ有効なんですけどね。実務でベンダー比較や製品選定する時には、カテゴリの枠を一度外して機能と課題で見るのが良さそうです。

セキュリティ業界、変化が早くて追いかけるのが大変ですけど、「カテゴリ分類が崩れてる」っていう前提を頭に置いておくだけでも、少しは見通しが良くなるかなと思います。

同じように悩んでる方の参考になれば嬉しいです。